GConf

Dentro de la suite de productos de WOCU-Monitoring, se encuentra el GConf. El módulo para la gestión integral, unificada de las configuraciones de los equipos de red administrados y monitorizados en la aplicación.

Esta tecnología nos permite tener un control de versiones en los dispositivos que se deseen, almacenando los backup de las configuraciones cada vez que se requiera.

Una vez habilitado dicho módulo en la aplicación, el usuario tendrá acceso desde Configuration > GConf.

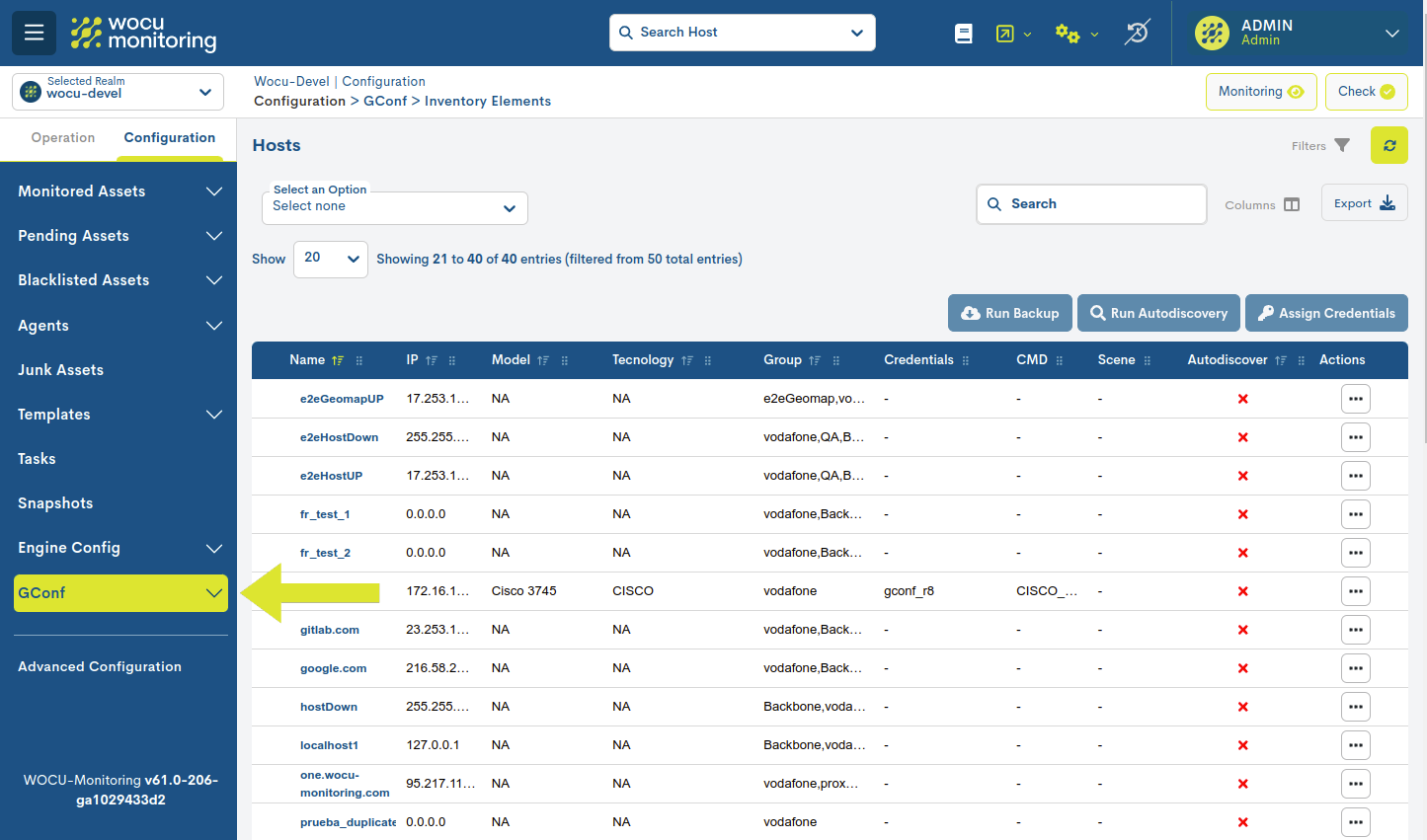

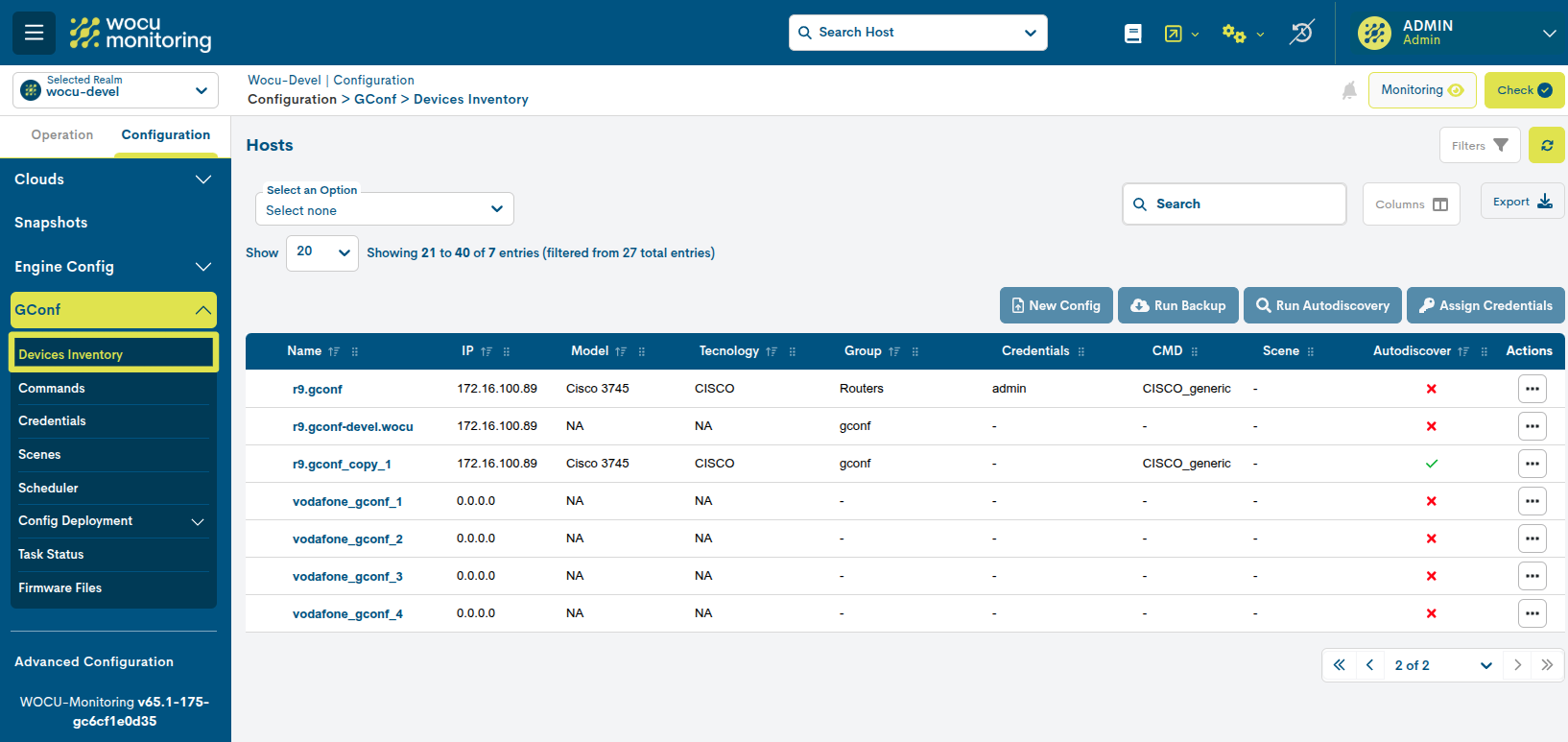

Device Inventory

En primer lugar es necesario conocer cómo se incluyen en este inventario los distintos dispositivos de los cuales vamos a tener control.

1. Alta o edición de un nuevo Dispositivo en Activos Monitorizados (Monitored Assets).

2. En el formulario de alta o edición del dispositivo en cuestión, seleccionar la casilla Enable ubicada en el bloque Gconf.

Por lo tanto, la sección Device Inventory es una lista detallada de los elementos registrados (previamente) y con los cuales es posible interactuar y realizar un conjunto de operaciones deseadas.

A continuación se describen los distintos campos/columnas de la tabla:

- ✓ Name

Nombre formal del Dispositivo. Hacienco clic sobre esta etiqueta, se accede a la Información detallada del activo.

- ✓ IP

Dirección IP del Dispositivo.

- ✓ Model

Modelo específico de hardware del Dispositivo.

- ✓ Tecnology

Detalla el tipo de tecnología o protocolo utilizado por dicho Dispositivo para la comunicación y transferencia de datos.

- ✓ Group

Detalla el grupo o grupos a los que el Dispositivo pertenece. Estas agrupaciones lógicas facilitan la realización y gestión de backups del conjunto.

- ✓ Credentials

Registra las Credenciales con las que se va a intentar acceder al Dispositivo.

- ✓ CMD

Detalla el identificador único asociado a un comando o solicitud específica enviada al Dispositivo.

- ✓ Scene

Se detallan las Escenas aplicadas al Dispositivo.

- ✓ Autodiscover

Indica si el Dispositivo está habilitado para ser autodescubierto.

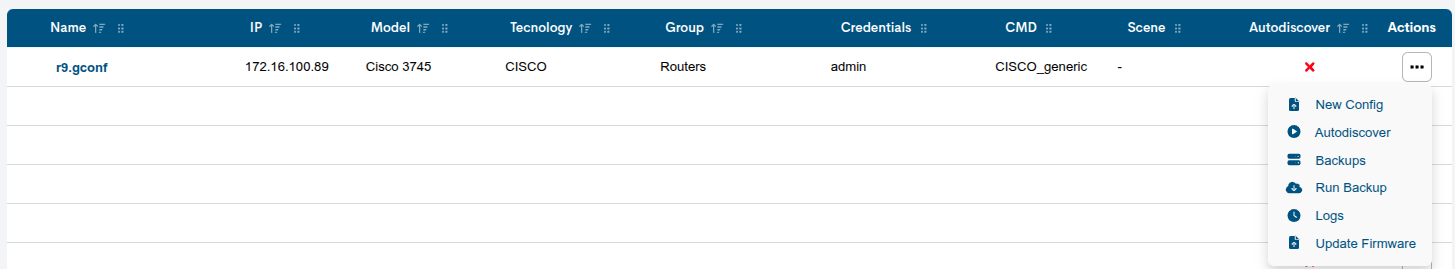

Actions

Las posibles acciones aplicables a cada entrada de la tabla son descritas a continuación:

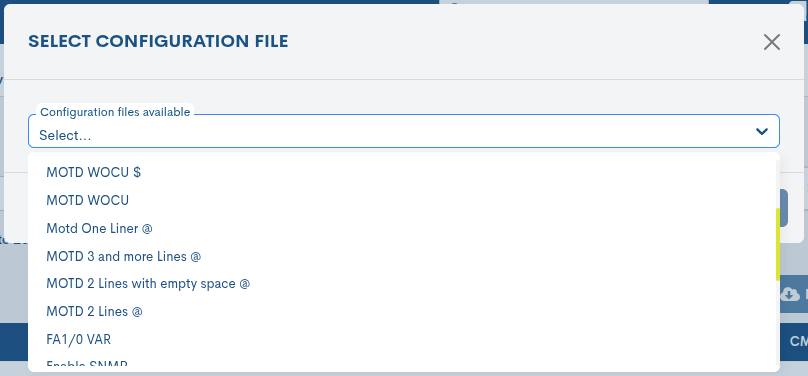

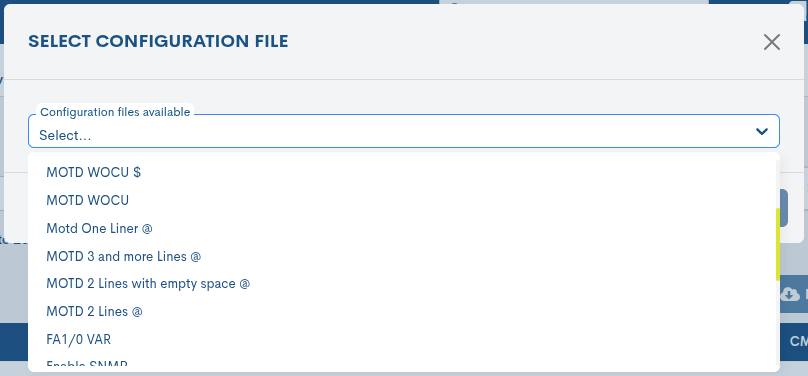

New Config

Con esta acción al usuario puede asociar nuevos ficheros de configuración a un equipo en concreto.

Mediante el desplegable Configuration files available, se puede seleccionar uno de los ficheros disponibles, el cual quedará automáticamente registrado como un nuevo backup del equipo.

Importante

Los ficheros mostrados en el desplable han sido previamente dados de alta desde la vista de gestión Configuration Files.

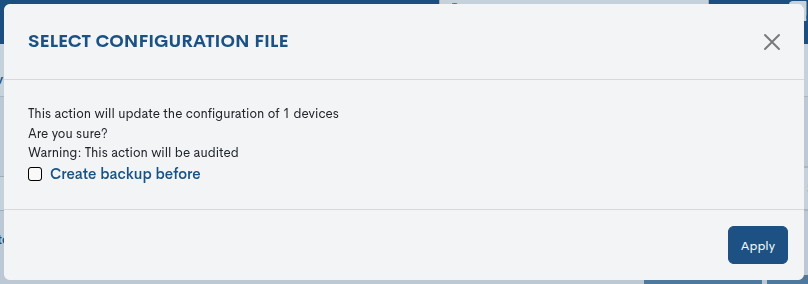

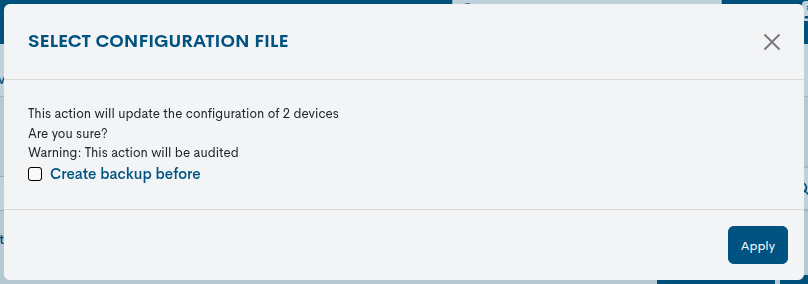

A continuación, el sistema mostrará una ventana de confirmación, donde el usuario valida la acción antes de aplicar el cambio al dispositivo, además de decidir si crear un backup previo (asegurando un punto de restauración si fuera necesario), marcando la casilla Create backup before.

La acción se confirma mediante el botón Apply.

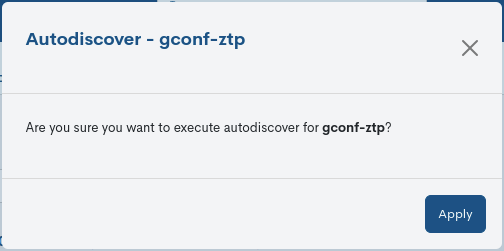

Autodiscover

Con esta acción el sistema trata de descubrir la tipología de un equipo, esto es, su marca y modelo para poder interactuar correctamente con el mismo.

Atención

Para poder ejecutar la acción Autodiscover es preciso que el equipo tenga configuradas las Credenciales.

La acción se confirma mediante el botón Apply.

A continuación, se procede a la ejecución de la tarea de autodescubrimiento. Finalizada, el Dispositivo junto con sus nuevos atributos serán mostrados en el Device Inventory.

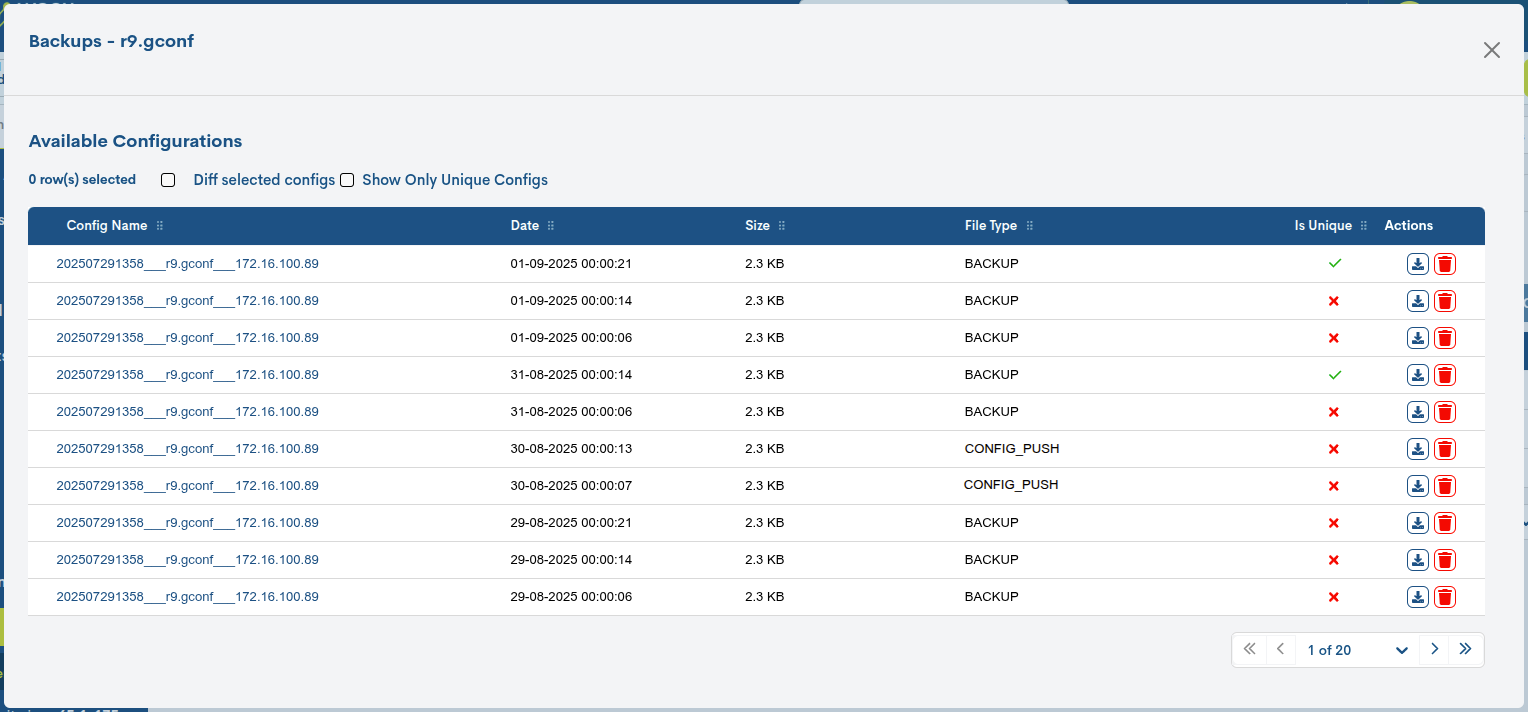

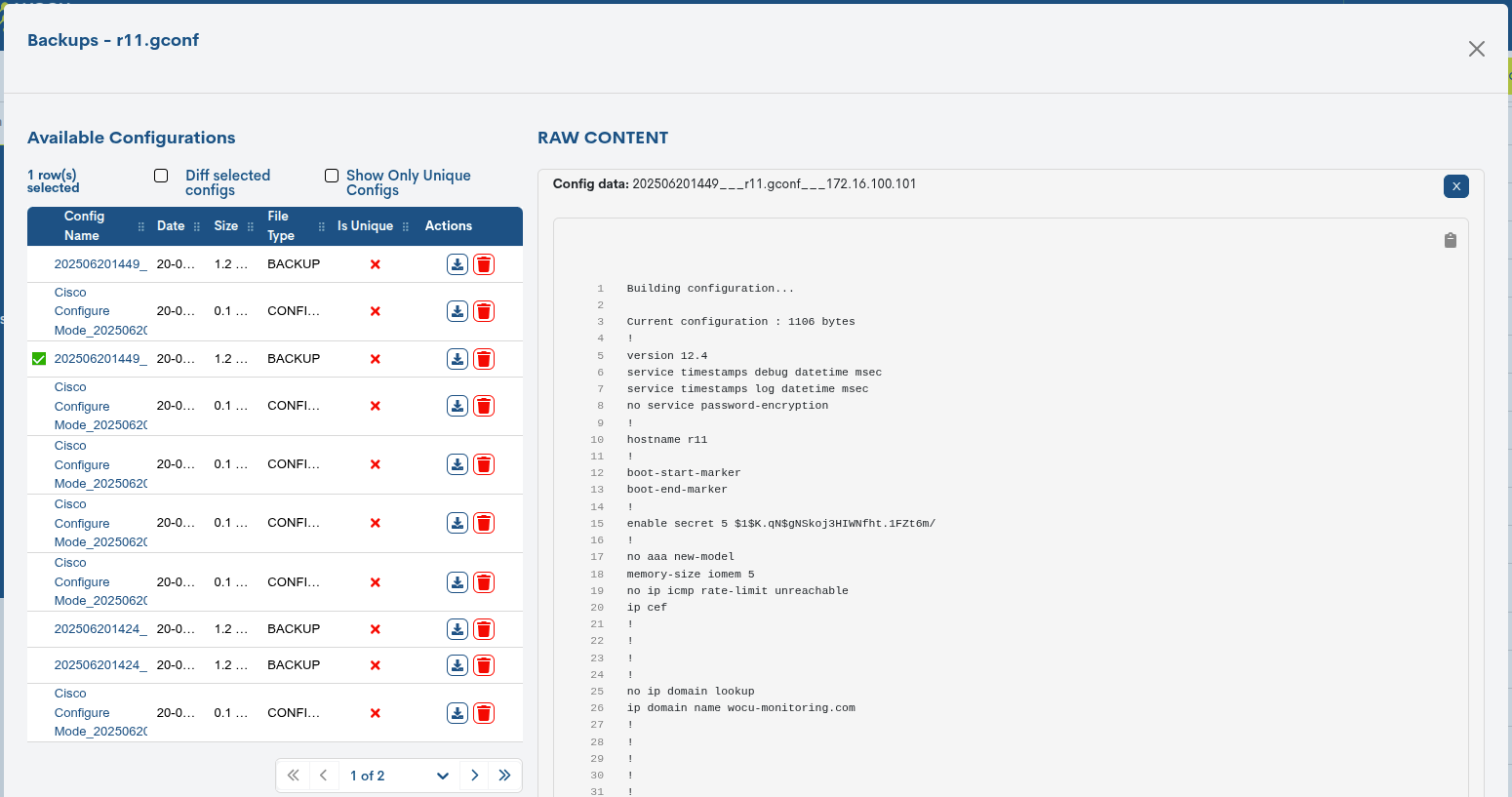

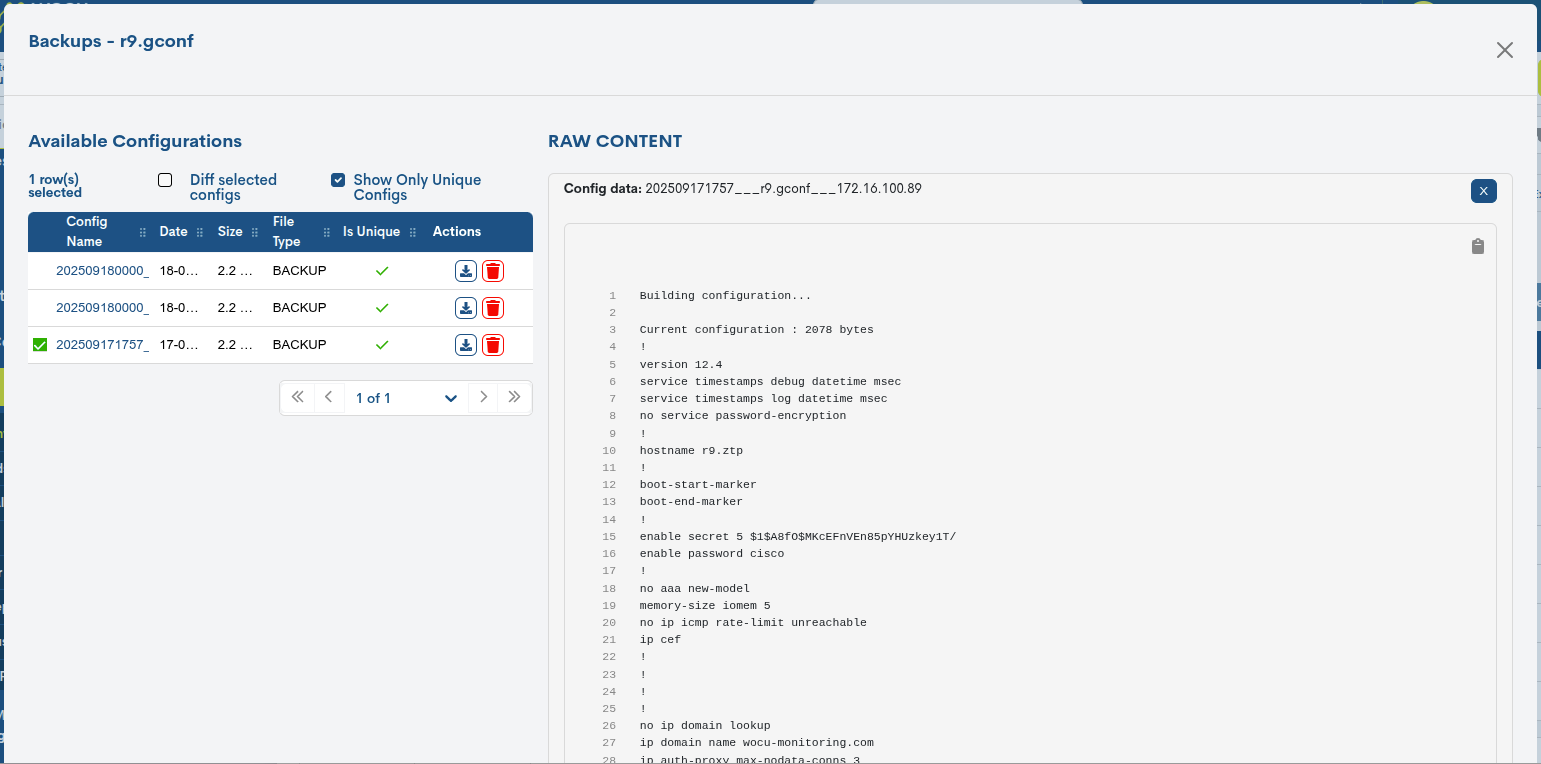

Backups

A través de esta acción, el usuario accede al listado histórico de backups de configuración de un equipo en concreto. Desde este espacio es posible consultar cambios, descargar configuraciones, eliminarlas y comparar versiones para detectar modificaciones en la infraestructura.

Por cada una de las entradas (backups) se registra la siguiente información:

Config Name: nombre de la configuración registrada. El formato es el siguiente:

YYYYMMDDHHMM___nombre___IP, siendo YYYY los cuatro dígitos del año, MM los del mes, DD los del día, HH los de la hora y MM los de los minutos. A continuación del carácter separador (_), se incluye el nombre del componente monitorizado (router, puerto, etc.) y por último, dirección IP asociada.Date: fecha y hora exacta de la ejecución del backup.

Size: indica el tamaño del backup en kilobytes (KB).

File Type: indica la tipología del fichero. Los valores posibles son:

CONFIG_PUSH: archivo que contiene configuraciones nuevas, dadas de alta manualmente desde la vista de gestión Configuration Files.

BACKUP: archivo correspondiente a una copia de seguridad generada.

Is Uniqe: indica que el backup contiene una configuración diferente a las anteriores y es conservada como referencia única en el histórico. Por lo tanto, se guarda como un punto de referencia relevante, ya que refleja un estado de configuración nuevo frente a las copias anteriores que no registraban cambios.

La celda mostrará un tick cuando el archivo es considerado como único y una aspa en caso contrario.

Actions: acciones aplicables sobre cada backup:

Descargar (icono de flecha hacia abajo): descarga el archivo de configuración en local, para un uso posterior en caso de pérdida, corrupción, daño de los datos originales, etc.

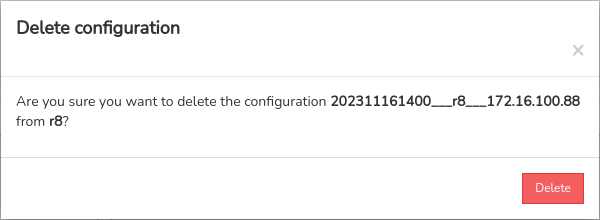

Eliminar (icono de papelera): borra el backup de la base de datos de WOCU-Monitoring.

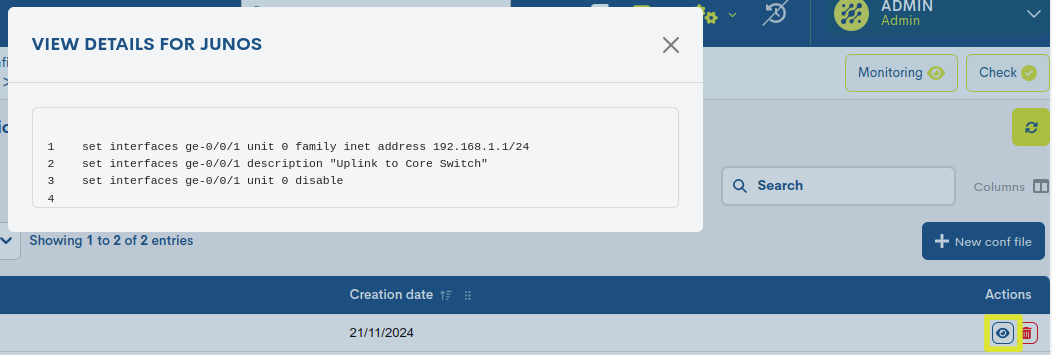

Accionando sobre una configuración en concreto, el sistema revela la configuración íntegra del ítem seleccionado. Se presenta en plano (raw) para su fácil lectura y comprensión.

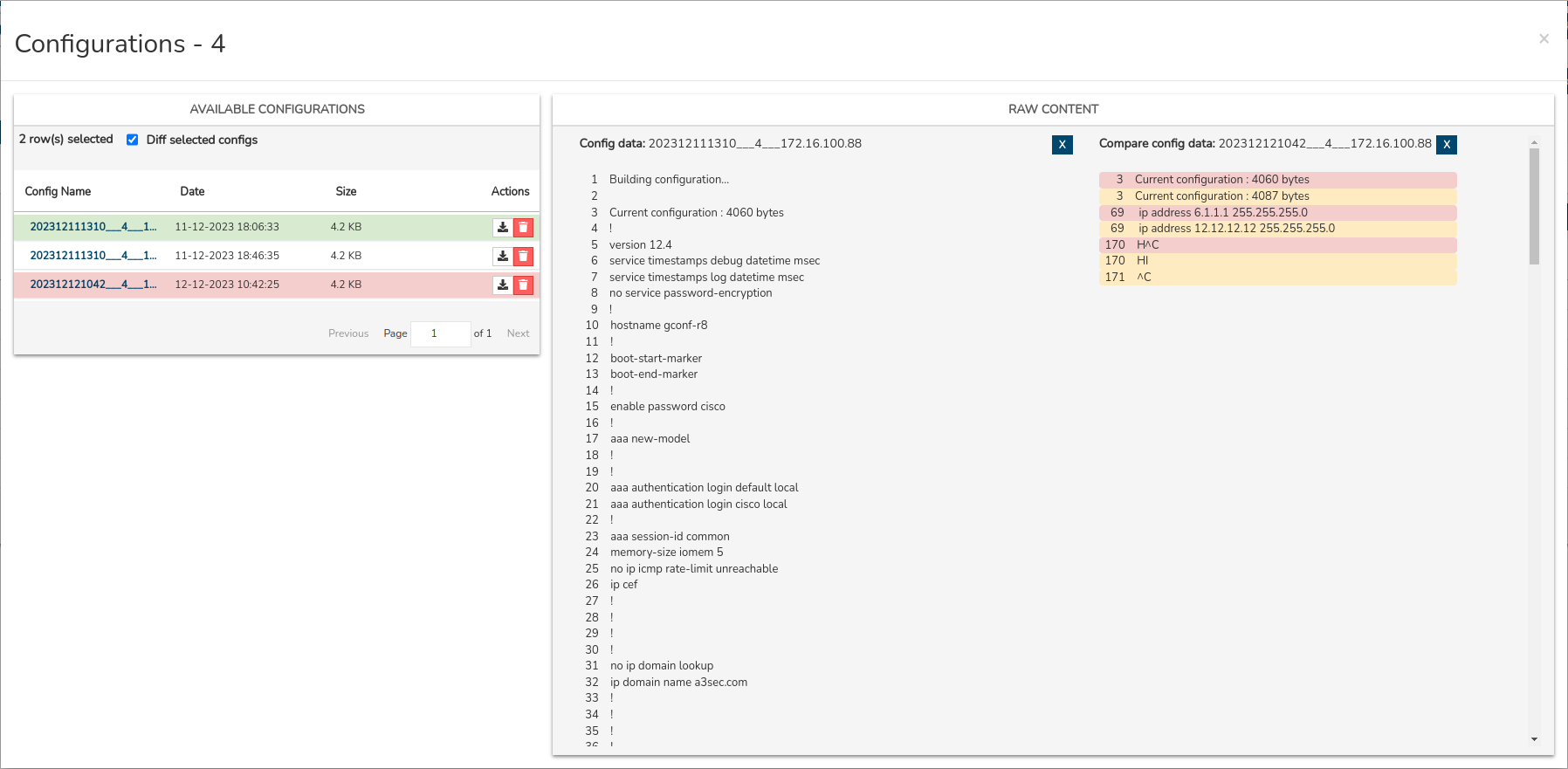

Diff selected configs

Seleccionando la casilla Diff selected configs se habilita la capacidad de comparar las diferencias o discrepancias entre dos versiones de configuraciones almacenadas.

Al margen derecho de la vista se mostrarán los valores que han sido eliminados con un color rojo de fondo y valores nuevos con un color amarillo.

Esta función es valiosa para comprender y rastrear los cambios en la configuración a lo largo del tiempo, facilitando la detección de posibles problemas, la resolución de conflictos y la gestión efectiva de la evolución de la configuración del Dispositivo monitorizado.

Show Only Unique Configs

Seleccionando la casilla Show Only Unique Configs, el histórico de backups quedará filtrado mostrando exclusivamente las configuraciones únicas (distintas entre sí).

Un backup único es aquel que se conserva porque representa una configuración distinta en comparación con las copias anteriores. Cuando se realizan respaldos de forma periódica y no se detectan novedades o cambios en la configuración del dispositivo, los nuevos backups no sustituyen al existente, ya que no aportan información diferente. En este caso, el primer backup válido se marca como único.

Este estado de unicidad se mantiene hasta que se produce una modificación en la configuración del activo. En ese momento, el nuevo backup generado reflejará dichas variaciones y pasará a considerarse como un nuevo backup único dentro del histórico.

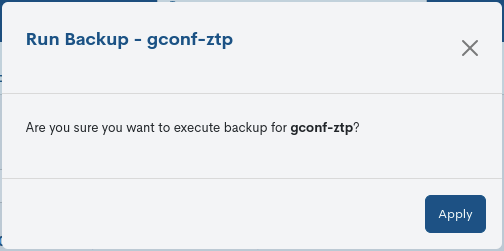

Run Backup

Como su propio nombre indica, esta acción masiva tratará de realizar un backup del Dispositivo, capturando el estado y la configuración actual y creando una instantánea para su uso posterior en caso de fallos, errores o cambios no deseados. Esta práctica es esencial para una gestión proactiva de la configuración, permitiendo un control eficiente de las versiones a lo largo del tiempo.

Atención

Para poder ejecutar la acción es preciso que el equipo tenga configuradas las Credenciales.

La acción se confirma mediante el botón Apply.

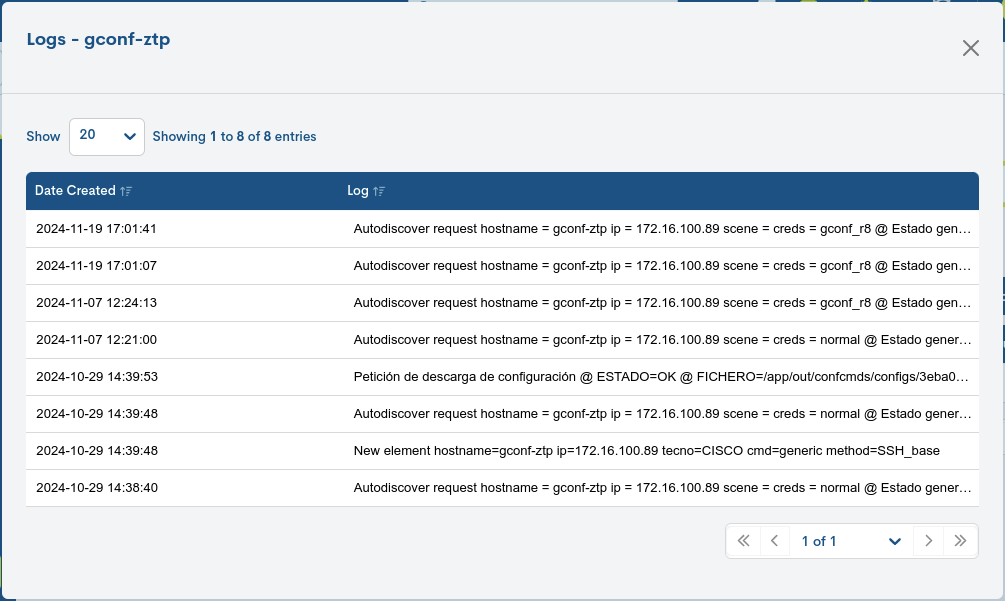

Logs

En esta sección (meramente informativa) encontraremos un listado paginado con entradas referentes al histórico de acciones efectuadas sobre el Dispositivo en cuestión.

Cada registro contiene información detallada sobre eventos, operaciones y estados relevantes del Dispositivo, lo que permite al usuario rastrear y analizar el rendimiento, identificar posibles problemas y realizar un seguimiento de las actividades críticas.

A continuación se describen los distintos campos/columnas de la tabla:

- ✓ Date created

Hace referencia a la fecha y hora exacta en la que se registró una actividad concreta. Gracias a este dato el usuario puede rastrear cuándo ocurrieron eventos específicos en el sistema.

- ✓ Logs

Muestra detalles específicos sobre los eventos, operaciones o estados registrados. Estos registros pueden incluir mensajes de error, advertencias, cambios de configuración, conexiones o desconexiones, entre otros eventos relevantes.

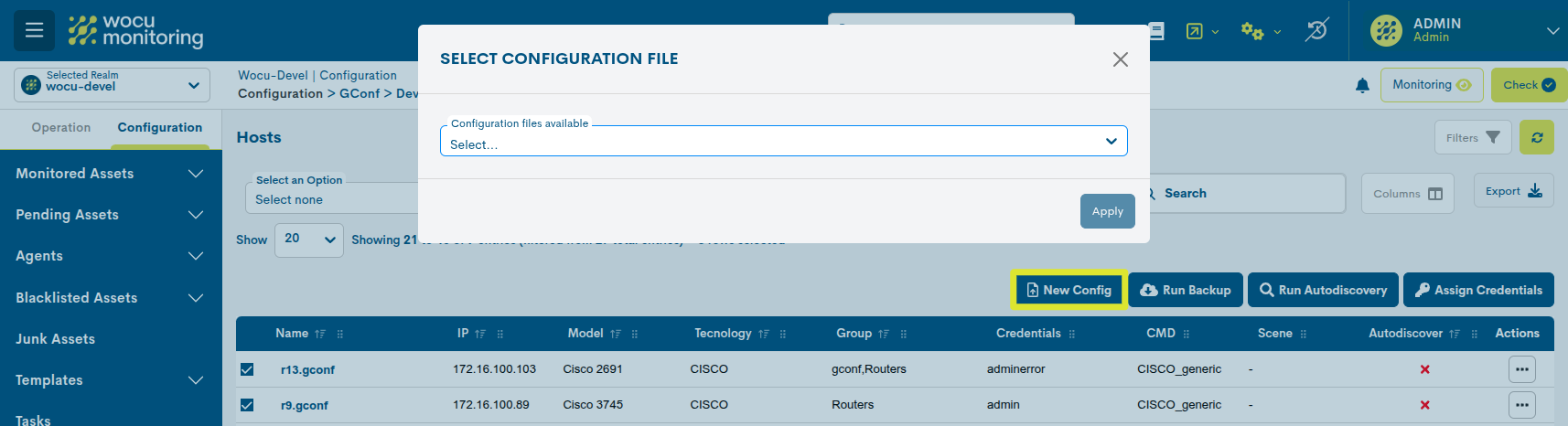

New Config

A través de esta acción el sistema permite asociar nuevos ficheros de configuración a una selección previa de dispositivos de manera conjunta.

Nota

Use el componente de Selección múltiple de elementos para agilizar el proceso de selección en listados extensos.

Mediante el desplegable Configuration files available, se puede seleccionar uno de los ficheros disponibles, el cual quedará registrado como un nuevo backup de los equipos seleccionados.

Importante

Los ficheros mostrados en el desplable han sido previamente dados de alta desde la vista de gestión Configuration Files.

A continuación, el sistema mostrará una ventana de confirmación, donde el usuario valida la acción antes de aplicar el cambio al dispositivo, además de decidir si crear un backup previo (asegurando un punto de restauración si fuera necesario), marcando la casilla Create backup before.

La acción se confirma mediante el botón Apply.

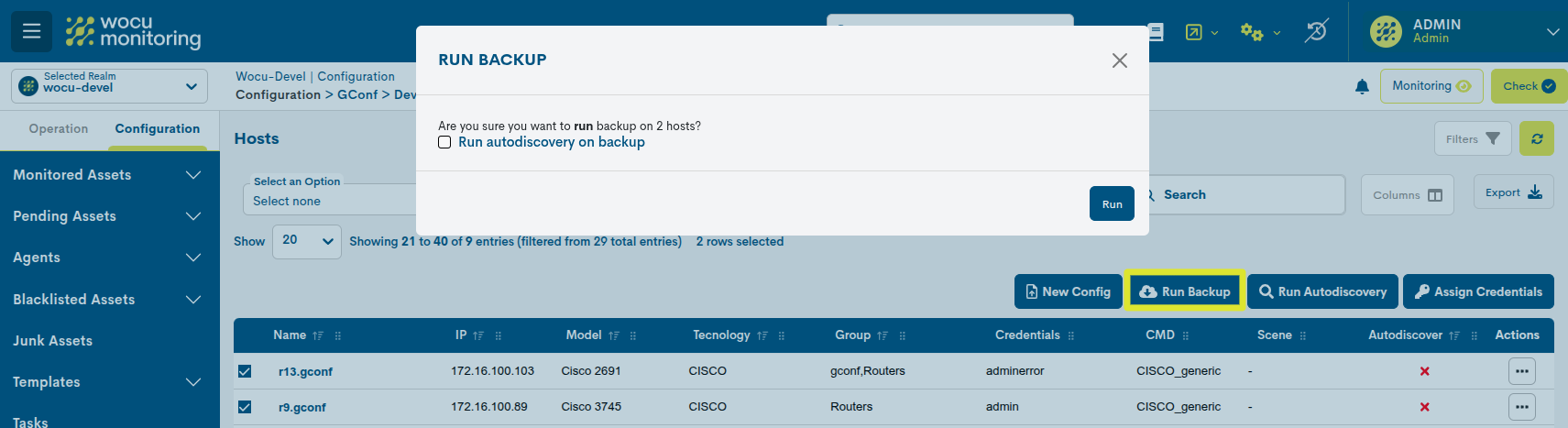

Run Backup

A través de esta acción el sistema permite realizar copias de seguridad o backups a una selección previa de dispositivos de manera conjunta. En lugar de ejecutar respaldos individuales para cada dispositivo, con esta opción los administradores de sistemas realizan copias de seguridad de múltiples elementos, simplificando así el proceso de respaldo y recuperación.

Será necesario confirmar la acción en el siguiente cuadro de diálogo. Seleccionando la casilla Run Autodiscovery on backup, la ejecución del backup irá acompañado de un autodescubrimiento para la detección de atributos descriptivos de los equipos seleccionados.

Nota

Use el componente de Selección múltiple de elementos para agilizar el proceso de selección en listados extensos.

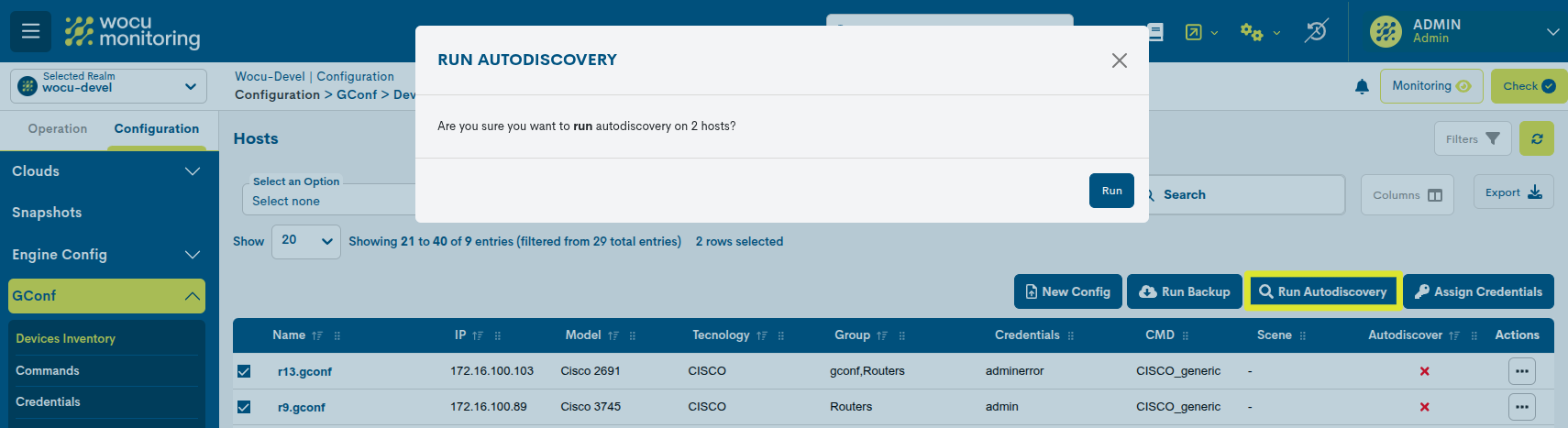

Run Autodiscovery

A través de esta acción el sistema fuerza un autodescubrimiento al conjunto de dispositivos previamente seleccionados. Con esta acción el sistema trata de descubrir la tipología de un equipo, esto es, su marca y modelo para poder interactuar correctamente con el mismo.

Nota

Use el componente de Selección múltiple de elementos para agilizar el proceso de selección en listados extensos.

Será necesario confirmar la acción en el siguiente cuadro de diálogo:

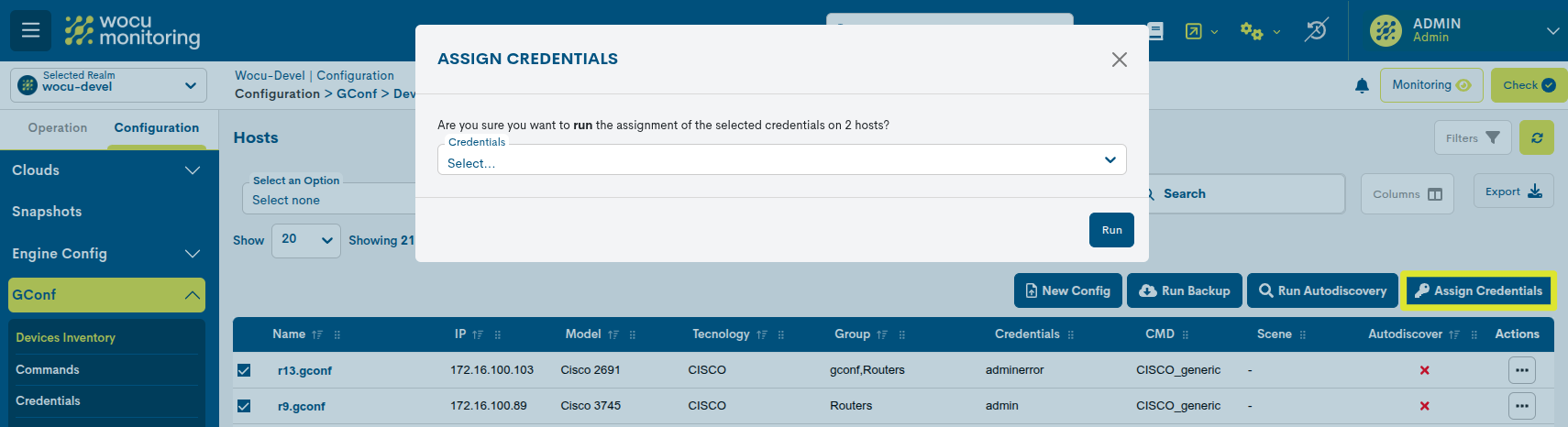

Assing credentials

A través de esta acción, se puede asignar credenciales a un grupo específico de equipos. Las credenciales son generadas con antelación desde la sección: Credentials. Para llevar a cabo este proceso, se deberá elegir las credenciales que se desean asignar a los dispositivos previamente seleccionados.

Nota

Use el componente de Selección múltiple de elementos para agilizar el proceso de selección en listados extensos.

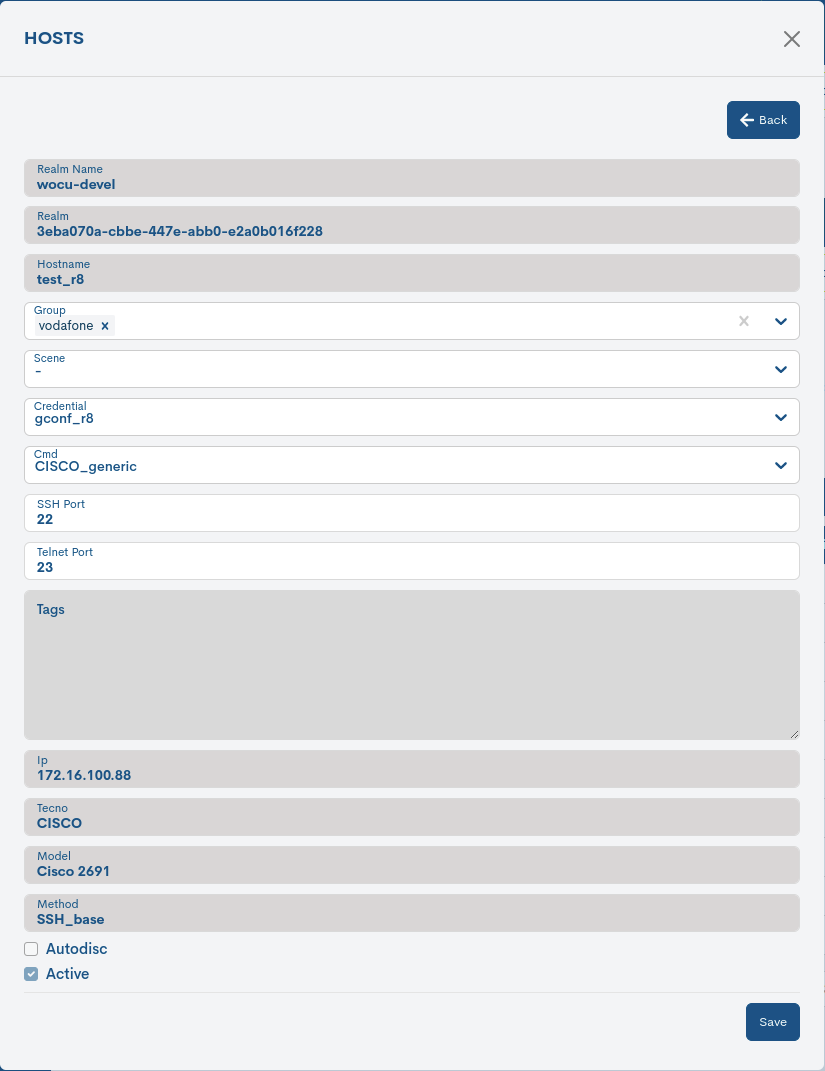

Información detallada del activo

Haciendo clic sobre el nombre de un ítem en concreto, emergerá su correspondiente vista detalle con los valores de configuración de los distintos atributos del elemento registrado en el sistema de configuraciones.

A continuación se describen los distintos atributos:

- ✓ Active

Indica si el Dispositivo está activo, es decir, está siendo monitorización en el sistema.

- ✓ Autodisc

Indica si el Dispositivo está habilitado para ser autodescubierto.

- ✓ Cmdid

Detalla el identificador único asociado a un comando o solicitud específica enviada al Dispositivo.

- ✓ Credid

Registra las Credenciales con las que se va a intentar acceder al Dispositivo.

- ✓ Date Autodiscover

Registra el momento exacto (fecha y hora) en que se ha autodescubierto el Dispositivo.

- ✓ Date created

Registra el momento exacto (fecha y hora) en que se ha creado el Dispositivo.

- ✓ Date modified

Registra el momento exacto (fecha y hora) en que se ha realizado la última modificación del Dispositivo.

- ✓ Extra

Incluye información complementaria de interés del Dispositivo en cuestión: modelo concreto, software, si ha sido descubierto por SSH, duración de estados, etc.

- ✓ Group

Detalla el grupo o grupos a los que el Dispositivo pertenece. Estas agrupaciones lógicas facilitan la realización y gestión de backups del conjunto.

- ✓ Hostname

Nombre formal del Dispositivo en cuestión.

- ✓ IP

Contiene la dirección IP del Dispositivo.

- ✓ Method

Hace referencia al método base de conexión utilizado para establecer comunicación segura con dicho Dispositivo.

- ✓ Model

Modelo técnico del Dispositivo.

- ✓ Port ssh

Hace referencia al número de puerto utilizado para establecer conexiones SSH con dicho Dispositivo.

- ✓ Port Telnet

Hace referencia al número de puerto utilizado para las conexiones Telnet con dicho Dispositivo.

- ✓ Realm

Reino al que pertenece el Dispositivo. Se trata de un identificador único autogenerado.

- ✓ Sceneid

Se detallan las Escenas aplicadas al Dispositivo.

- ✓ Tags

Registra las etiquetas internas descriptivas asociadas al Dispositivo.

- ✓ Tecno

Detalla el tipo de tecnología o protocolo utilizado por dicho Dispositivo para la comunicación y transferencia de datos.

El sistema también permite efectuar cambios en la configuración del elemento desde la propia modal de información. A través del botón Edit se accede al formulario editable con los parámetros de configuración del elemento original, para su libre modificación y actualización.

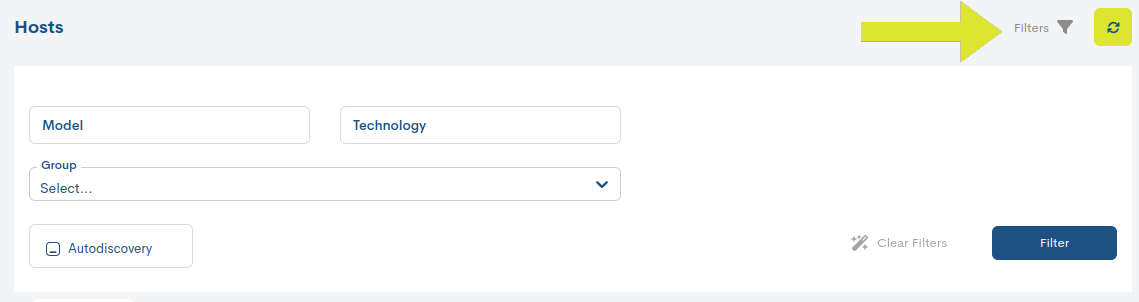

Opciones de filtrado, selección y exportación de elementos

Por defecto, todas las opciones de filtrado vienen ocultas dejando un espacio más amplio y despejado para la visualización y lectura de datos. Basta con hacer clic sobre la opción Filters seguido del icono de embudo (ver imagen) y se desplegarán los filtros disponibles.

Filter by Model

Opción de filtrado útil para mostrar únicamente los activos que pertenecen a un modelo específico. Para ello, será necesario seleccionar o introducir el nombre de un modelo en concreto en el menú desplegable y automáticamente la tabla quedará acotada mostrando únicamente los activos pertinentes.

La acción se confirma mediante el botón Filter. La acción se conmuta mediante el botón Clear Filter.

Filter by Technology

Opción de filtrado útil para mostrar únicamente los activos según la tecnología o tipo de tecnología que utilizan. Es decir, este filtro permite a los usuarios clasificar y visualizar específicamente los activos relacionados con una tecnología particular.

Para ello, será necesario seleccionar o introducir el nombre de una tecnología en concreto en el menú desplegable y automáticamente la tabla quedará acotada mostrando únicamente los activos pertinentes.

La acción se confirma mediante el botón Filter. La acción se conmuta mediante el botón Clear Filter.

Filter by group

La herramienta emplea grupos para facilitar la realización y gestión de backups del conjunto. Por ello, desplegando esta opción de filtrado se listarán todos los grupos gestionados, y al seleccionar uno o varios de ellos, la tabla quedará acotada mostrando únicamente los elementos pertenecientes a las agrupaciones escogidas.

La acción se confirma mediante el botón Filter. La acción se conmuta mediante el botón Clear Filter.

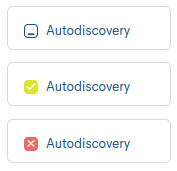

Autodiscovery

A través de la acción Autodiscover, el sistema trata de descubrir la tipología de un equipo, esto es, su marca y modelo para poder interactuar correctamente con el mismo.

Por lo tanto, este filtro es útil para mostrar únicamente los activos que han experimentado la acción de autodescubrimiento para la extracción y registro de datos.

Icono |

Valor |

Descripción |

|---|---|---|

ー |

Off |

El filtro no está habilitado. La tabla muestra todos los ítems por defecto. |

✔ |

True |

Filtro habilitado. La tabla queda actualizada mostrando los ítems que cumplan con la condición del filtro. |

✖ |

False |

Filtro habilitado. La tabla queda actualizada ocultando los ítems que cumplan con la condición del filtro. |

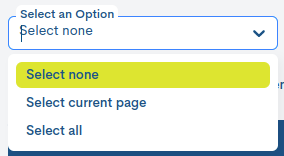

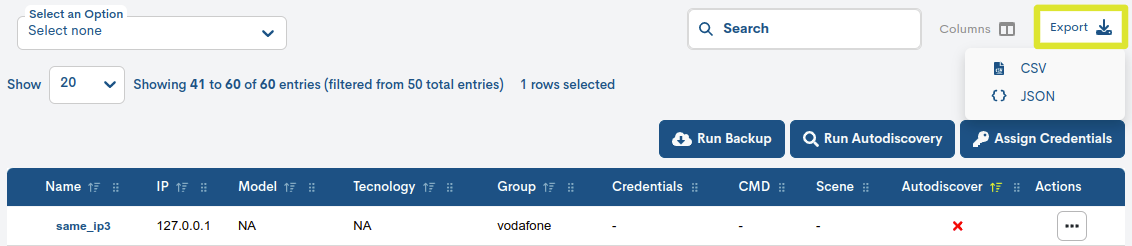

Selección múltiple de elementos

Al hacer clic en este menú desplegable, se mostrarán todas las posibles opciones de selección de elementos. Al seleccionar una de ellas, inmediatamente la tabla reflejará los cambios.

Las opciones disponibles son:

Select All: selecciona el listado completo.

Select Current Page: selecciona únicamente la página en la que nos encontramos posicionados.

Select none: no efectúa ningún marcado. Es útil para deshabilitar las anteriores opciones.

Los registros seleccionados aparecerán siempre destacados con un fondo en color verde.

Importante

La selección manual de elementos también es posible, haciendo clic sobre

cada uno de ellos. Para el marcado de varios ítems, mantenga pulsada la

tecla CTRL mientras marque las demás opciones que desee escoger.

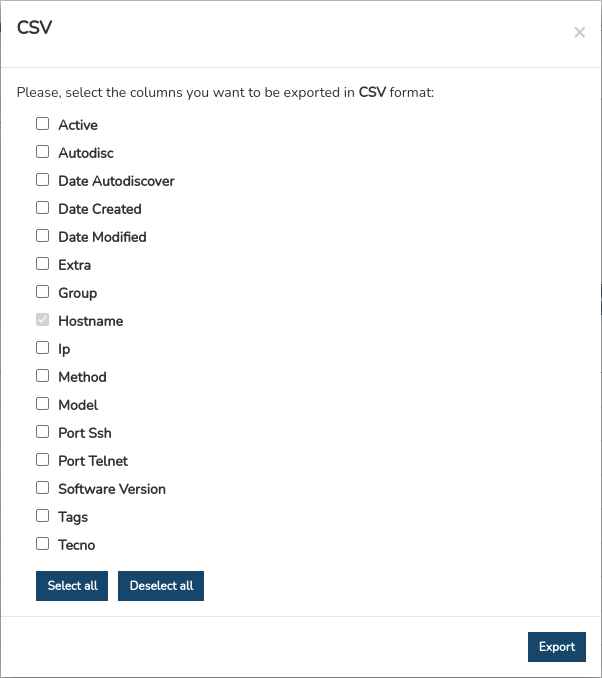

Exportación del listado de Elementos

Aunque WOCU-Monitoring ofrece multitud de funciones para la administración de datos, métricas, gráficos, etc., en algún momento se puede requerir el uso de otras herramientas externas para tratar dicha información. Para ello, se integra la función de exportación, la cual facilita la descarga de los datos de inventario en un fichero al disco duro, para su tratamiento o uso posterior.

A continuación de la acción Packs se ubican dos opciones para la descarga de ficheros en formato CSV y JSON.

Haciendo clic en alguno de los botones se inicia la descarga de ficheros en formato:

CSV (Comma Separated Value)

Haciendo clic en el botón CSV, se abrirá una nueva modal para la selección y marcado de parámetros a exportar bajo criterio del usuario. Las opciones disponibles son:

Active

Autodisc

Date Autodiscover

Date created

Date modified

Extra

Group

Hostname (Obligatorio)

Ip

Method

Model

Port ssh

Port Telnet

Software version

Tags

Tecno

Confirmada la selección, se inicia la descarga de un fichero en CSV, un formato sencillo que separa las columnas mediante un separador (punto y coma “;”) y las filas por un salto de línea.

Nota

Haga uso del botón Select all para seleccionar la totalidad de campos/casillas disponibles y efectuar una exportación completa. Puede deshacer la acción mediante el botón Deselect all.

JSON (JavaScript Object Notation)

Esta otra opción sigue la misma operativa que el caso anterior, pero iniciando la descarga de un fichero JSON (JavaScript Object Notation), un formato ligero de intercambio de datos capaz de ser leído por cualquier lenguaje de programación y, por tanto, ser utilizado para intercambiar información entre distintas tecnologías.

En ambas opciones, el sistema ofrecerá la opción de seleccionar el directorio donde descargar y almacenar el fichero del inventario generado y asignar un nombre alternativo al mismo. Por defecto, el sistema asigna el siguiente nombre:

gconf_[nombre del reino]__00h-00min_dd-mm-aaaa y la extensión ``.csv`` o ``.json`` según la opción escogida.

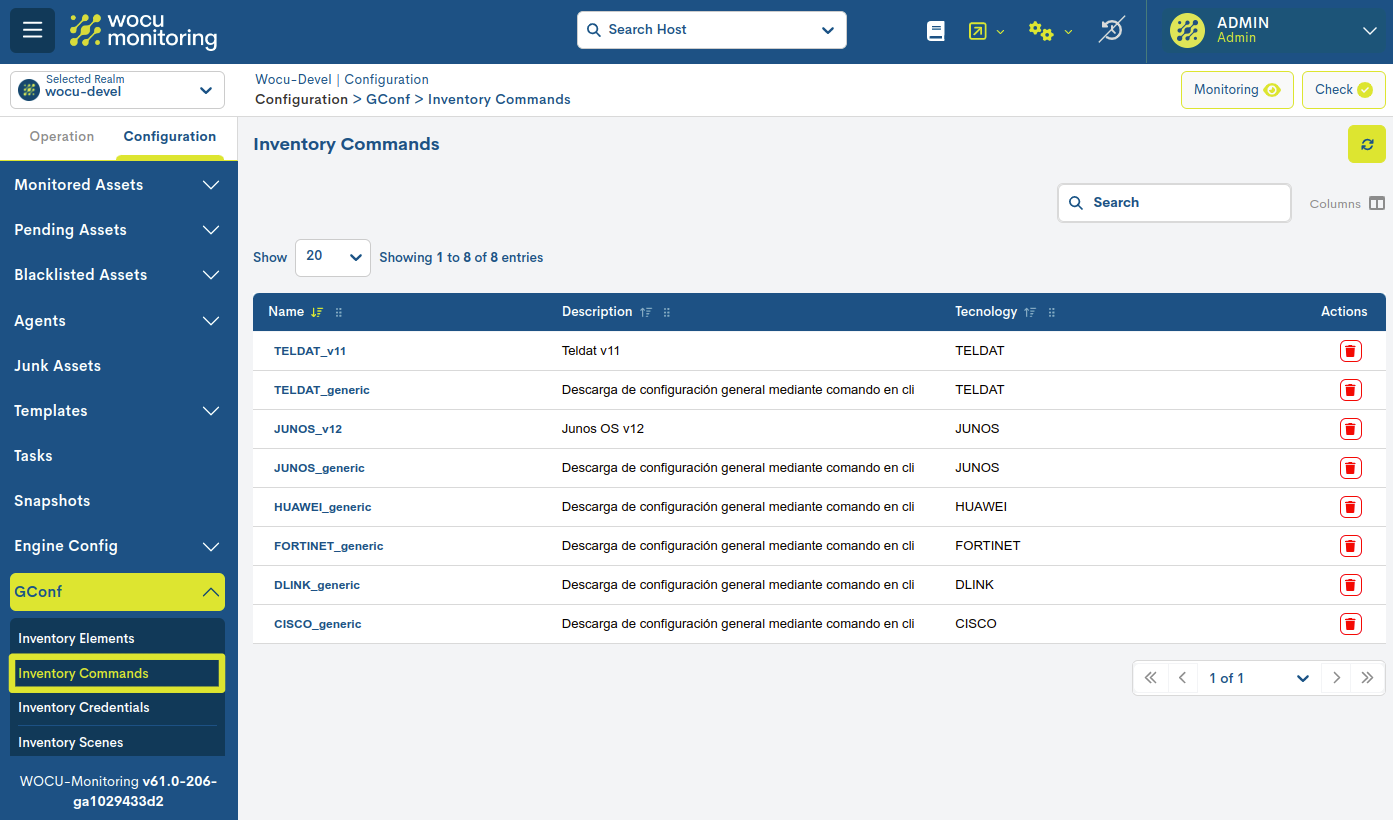

Commands

La sección Inventory Commands es una lista detallada de todos los comandos de acceso que se ejecutarán para poder consultar y recopilar datos a Dispositivos.

A continuación se describen los distintos campos/columnas de la tabla:

- ✓ Name

Nombre formal del comando en cuestión.

- ✓ Description

Hace referencia a un campo de texto que proporciona una descripción detallada o una explicación sobre la funcionalidad o propósito del comando en cuestión. Este atributo es utilizado para documentar y comunicar de manera clara la naturaleza y el uso previsto del comando.

- ✓ Tecno

Detalla el tipo de tecnología o protocolo utilizado por el comando.

Actions

Las posibles acciones aplicables a cada entrada de la tabla son descritas a continuación:

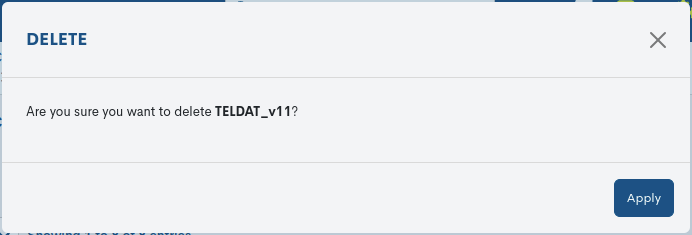

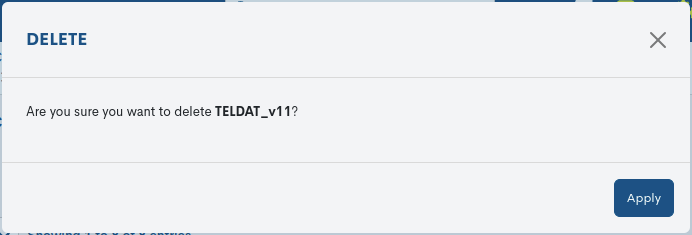

Delete

Con esta acción se procede al borrado definitivo del comando. Para consolidar la baja, será necesario confirmar la acción en el siguiente cuadro de diálogo:

Información detallada del comando

Haciendo clic sobre el nombre de un comando en concreto, emergerá su correspondiente vista detalle con los valores de configuración de los distintos atributos del elemento registrado en el sistema de configuraciones.

A continuación se describen los distintos atributos:

- ✓ Description

Hace referencia a un campo de texto que proporciona una descripción detallada o una explicación sobre la funcionalidad o propósito del comando en cuestión. Este atributo es utilizado para documentar y comunicar de manera clara la naturaleza y el uso previsto del comando.

- ✓ Name

Nombre formal del comando en cuestión.

- ✓ Path

Hace referencia al nombre del fichero que alberga el comando.

- ✓ Tecno

Detalla el tipo de tecnología o protocolo utilizado por el comando.

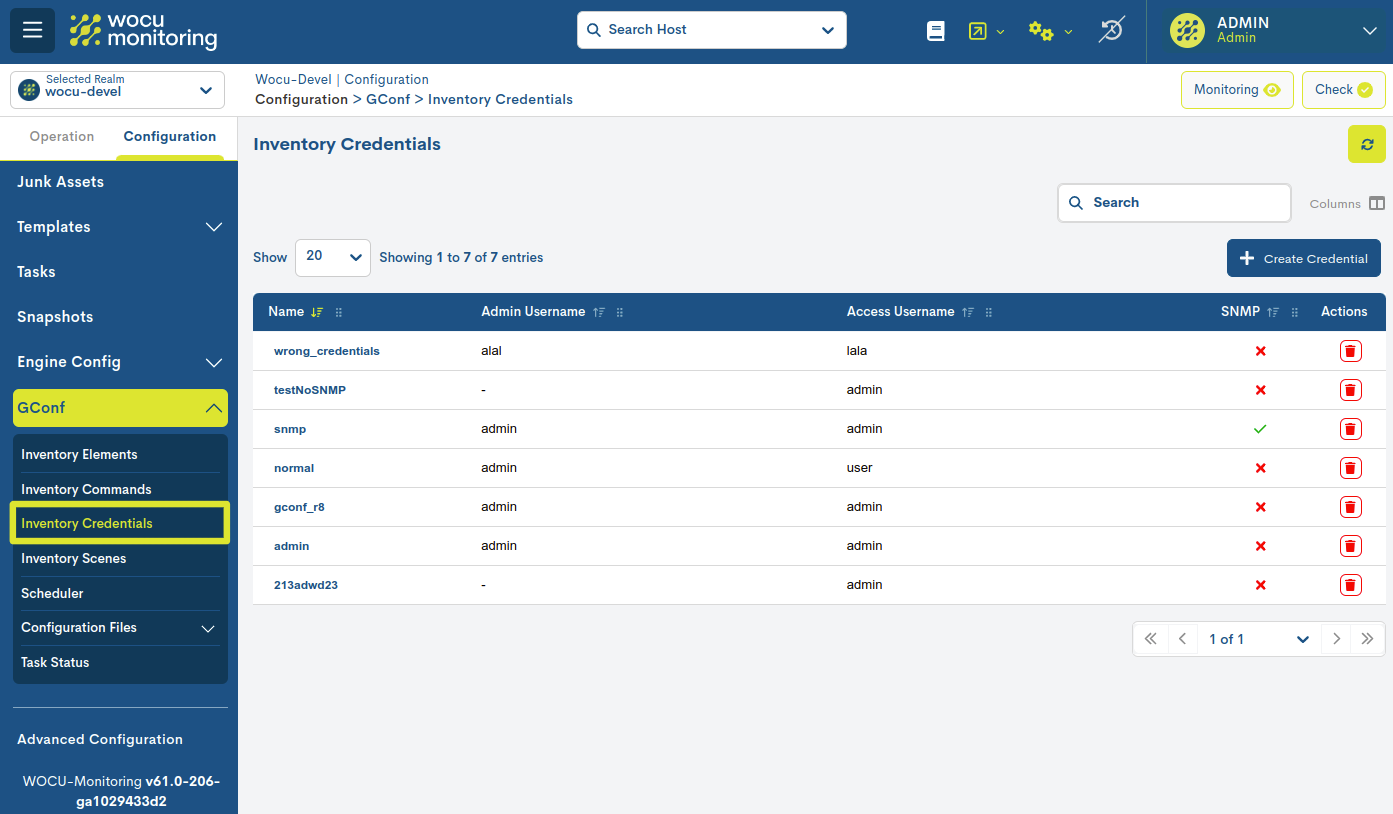

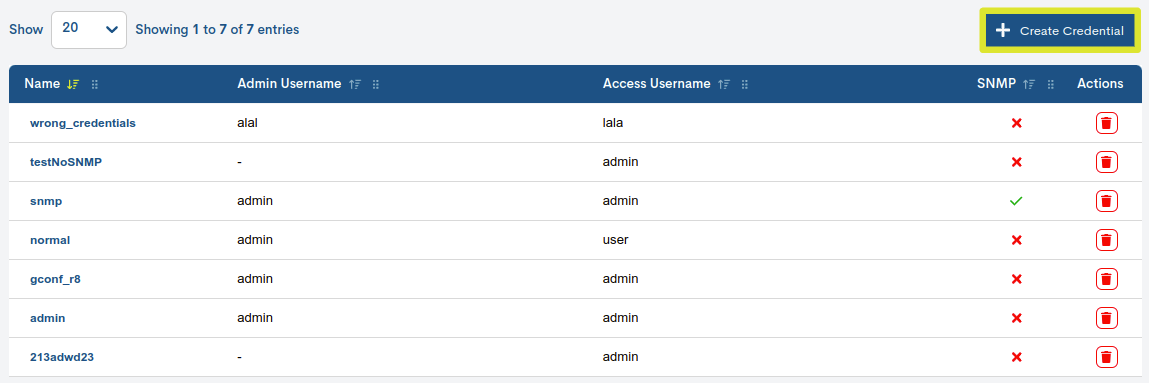

Credentials

La sección Inventory Credentials es una lista detallada de todas las credenciales o información de autenticación necesarias para acceder y recopilar datos a dispositivos, por lo que es importante correlacionarlas correctamente a cada elemento presente en el Device Inventory.

Desde este espacio es posible crear, editar, borrar y visualizar las distintas credenciales gestionadas.

A continuación se describen los distintos campos/columnas de la tabla:

- ✓ Name

Nombre formal que identifica a la credencial.

- ✓ Admin Username

Nombre del usuario administrador en caso de necesitar acceder al equipo como tal.

- ✓ Access Username

Nombre del usuario de acceso al equipo.

Actions

Las posibles acciones aplicables a cada entrada de la tabla son descritas a continuación:

Delete

Con esta acción se procede al borrado definitivo de la credencial.

Para consolidar la baja, será necesario confirmar la acción en el siguiente cuadro de diálogo:

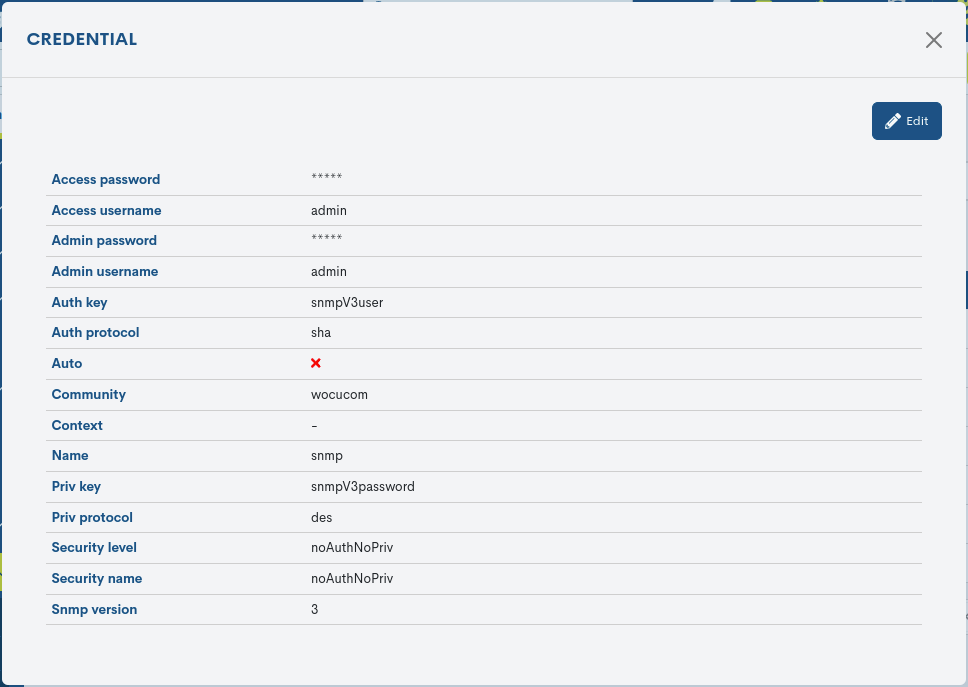

Información detallada de la credencial

Haciendo clic sobre el nombre de una credencial en concreto, emergerá su correspondiente vista detalle con los valores de configuración de los distintos atributos registrados en el sistema de configuraciones.

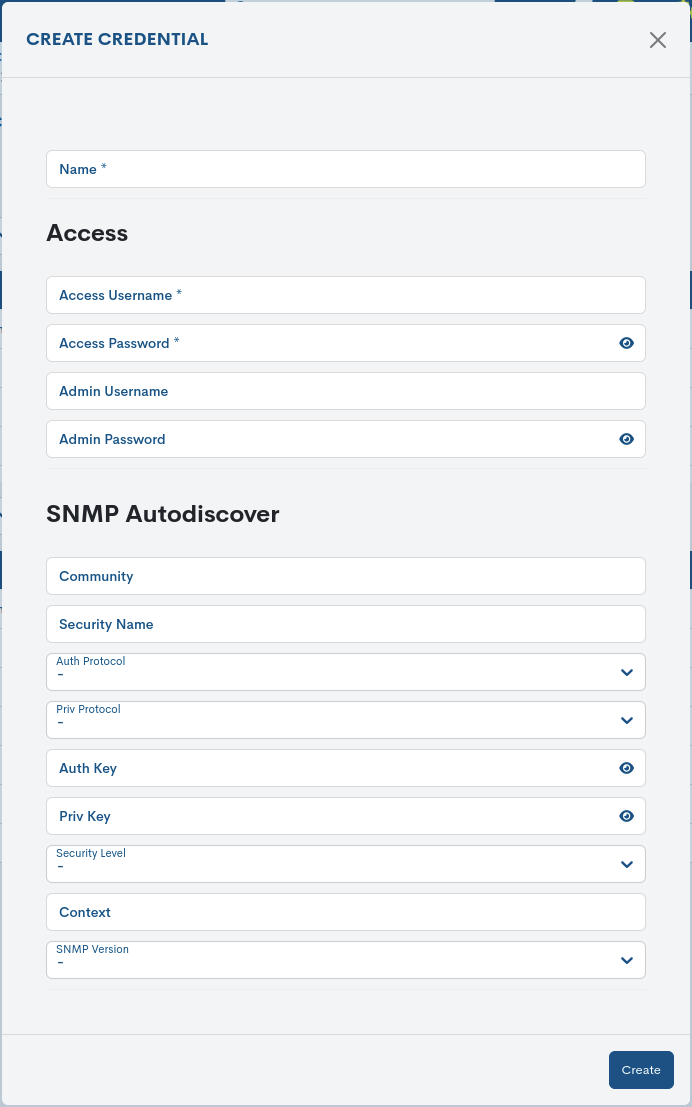

A continuación se describen los distintos atributos:

- ✓ Name

Nombre formal de la credencial.

- ✓ Access Username

Usuario con privilegios estándar.

- ✓ Access Password

Contreseña de acceso para el usuario con privilegios estándar.

- ✓ Admin Username

Usuario con privilegios de Administrador, por si hay que escalar privilegios dentro del equipo.

- ✓ Admin Password

Contraseña relativa al usuario Administrador.

- ✓ Community:

Hace referencia a la comunidad SNMP. Cadena de texto que se utiliza como contraseña para acceder a los Dispositivos encontrados y obtener la información que se importará a WOCU-Monitoring.

- ✓ Security Name

Nombre de seguridad o usuario. Solo para versión 3 del protocolo SNMP.

- ✓ Auth Protocol

Tipo de autenticación. Puede ser MD5 o SHAv3. Solo para versión 3 del protocolo SNMP.

- ✓ Priv Protocol

Tipo de autorización. Puede ser AES o DESv3. Solo para versión 3 del protocolo SNMP.

- ✓ Auth Key

Clave para la autenticación. Solo para versión 3 del protocolo SNMP.

- ✓ Priv Key

Clave de autorización. Solo para versión 3 del protocolo SNMP.

- ✓ Security Level

Nivel de seguridad. Se puede no usar ni autenticación, ni autorización (noAuthNoPriv); solo autenticación (authNoPriv) o autenticación y autorización (authPriv). Solo para versión 3 del protocolo SNMP.

- ✓ Context

Nombre del contexto SNMP. Solo para versión 3 del protocolo SNMP.

- ✓ SNMP Version

Versión específica del protocolo SNMP que se ha empleado.

El sistema también permite efectuar cambios en la configuración de la credencial desde la propia modal de información. A través del botón Edit se accede al formulario editable con los parámetros de configuración del elemento original, para su libre modificación y actualización.

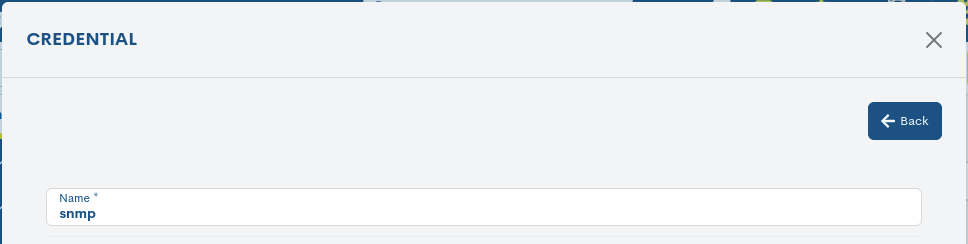

Alta de nuevos credenciales

El alta de nuevas credenciales se iniciará desde el botón + Create Credential.

A continuación, será necesario cumplimentar el siguiente formulario:

Nota

Estos atributos coinciden con los descritos en: Información detallada de la credencial.

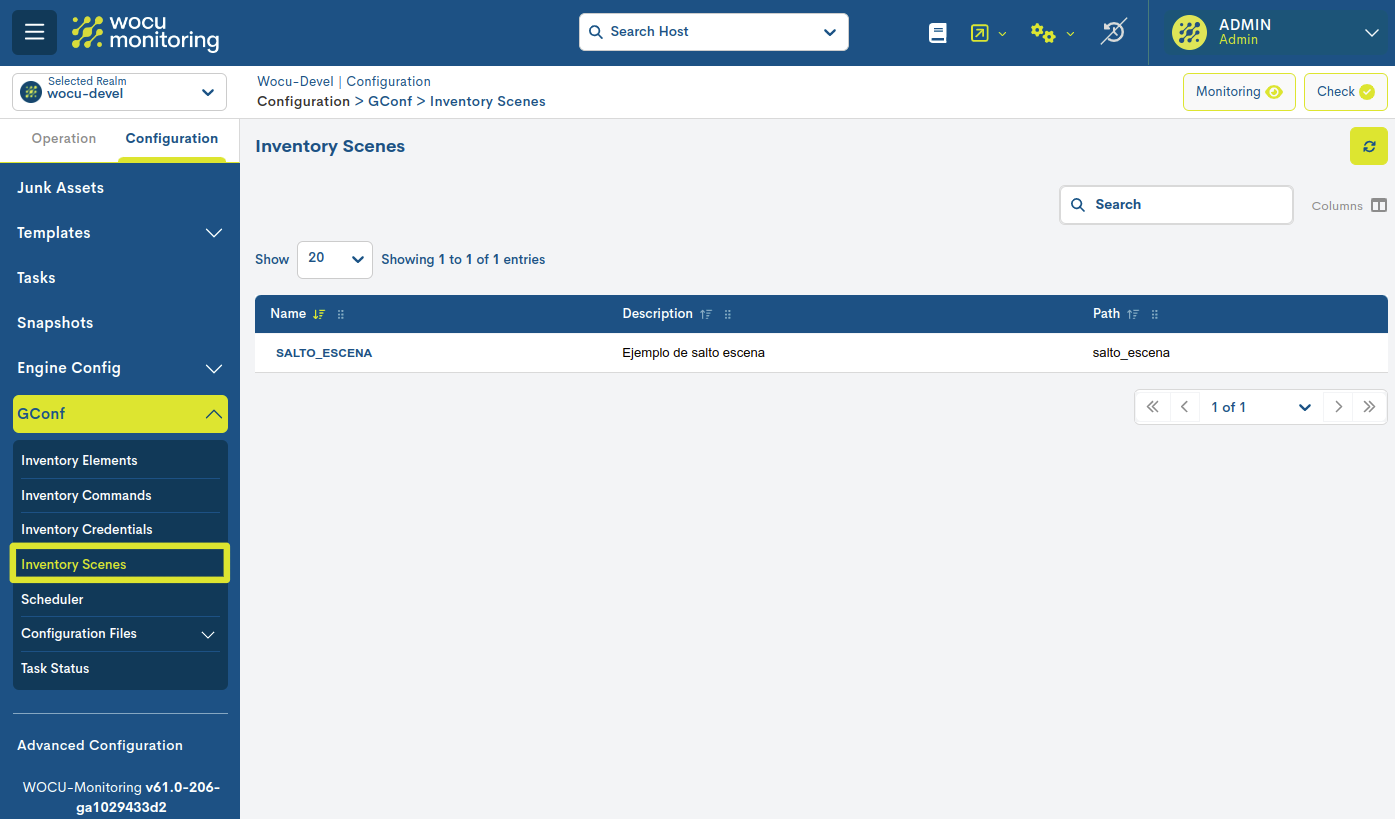

Scenes

Una Escena es un conjunto de instrucciones reproducibles que cubren una casuística concreta para el acceso exitoso a un equipo determinado, momentos previos a la conexión (como por ejemplo, máquinas de salto).

Por lo tanto, la sección Inventory Scenes muestra una lista detallada de las distintas escenas definidas. Es de capital importancia vincular escenas con aquellos equipos en los que sea necesario.

A continuación se describen los distintos campos/columnas de la tabla:

- ✓ Name

Nombre formal de la escena.

- ✓ Description

Breve descripción de la escena.

- ✓ Path

Nombre del fichero que alberga la configuración de la escena.

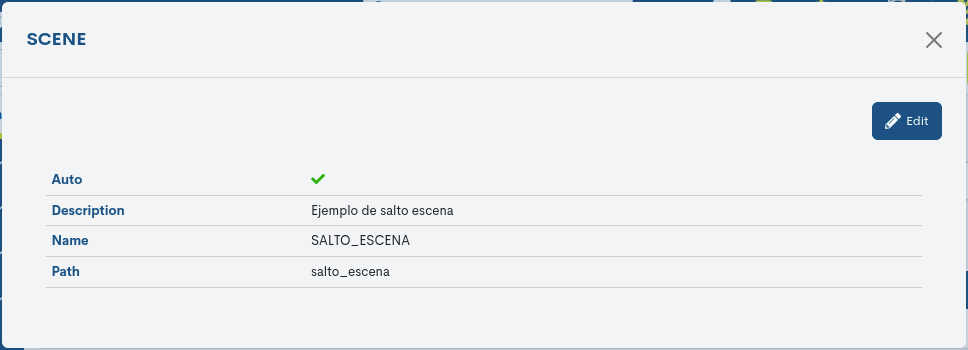

Información detallada de la escena

Haciendo clic sobre el nombre de una escena en concreto, emergerá su correspondiente vista detalle con los valores de configuración de los distintos atributos registrados en el sistema de configuraciones.

Nota

Estos atributos coinciden con los descritos en el punto anterior.

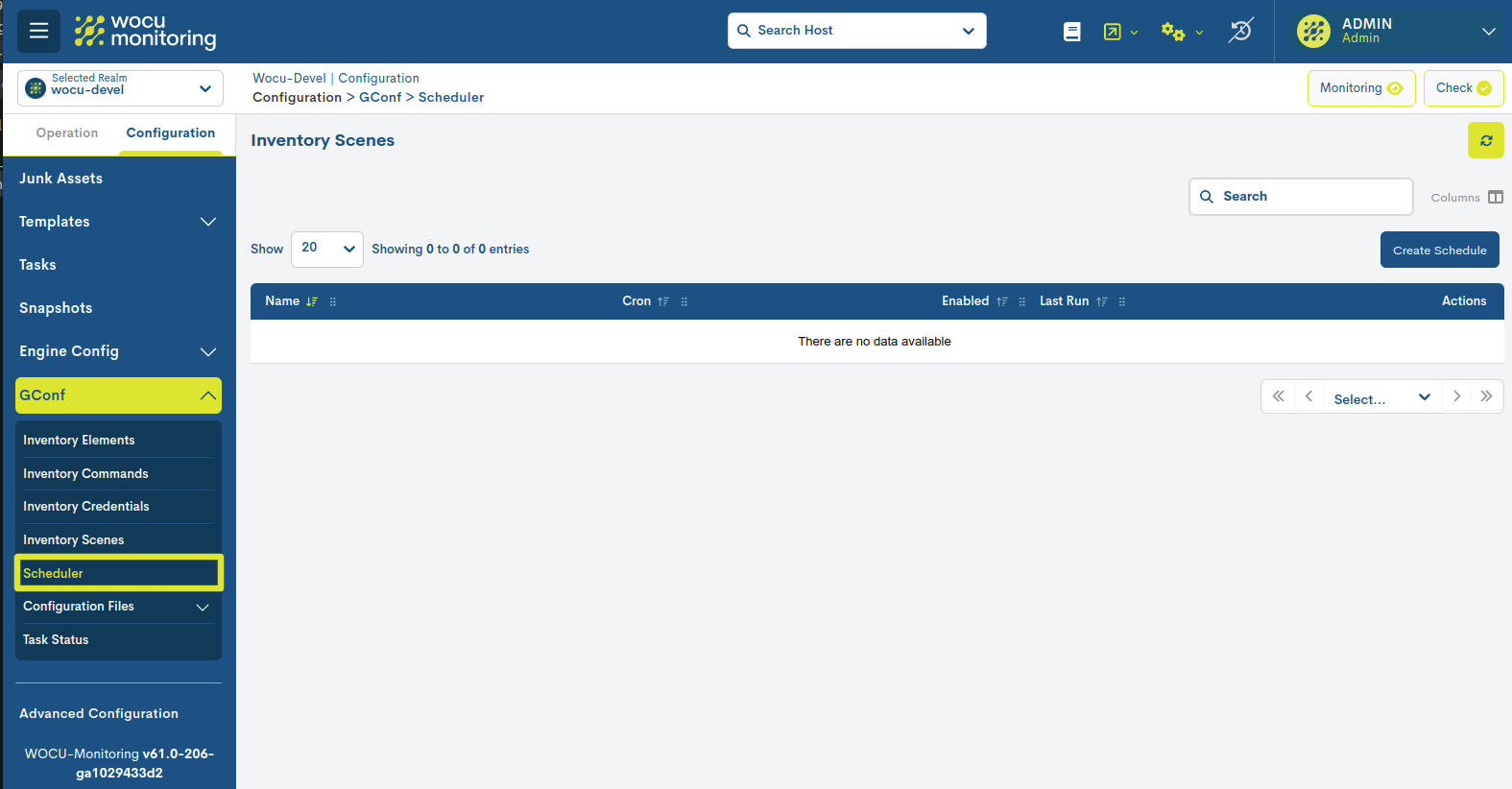

Scheduler

La sección Scheduler es un espacio para la programación de tareas para la ejecución de backups. En otras palabras, esta sección se utiliza para establecer la frecuencia, el momento y la repetición de las operaciones de respaldo de manera automatizada.

A continuación se describen los distintos campos/columnas de la tabla:

- ✓ Name

Nombre asignado a la tarea programada.

- ✓ Cron

Registra la frecuencia y el momento exacto en que la tarea de backup debe ejecutarse automáticamente. Este dato viene expresado en Formato Crontab.

- ✓ Enabled

Indica si la programación está activa o no para ser ejectuada.

- ✓ Last run

Indica la fecha y hora de la última vez que se ejecutó la tarea programada. Proporciona información sobre el momento más reciente en que la operación de backup se completó exitosamente.

Actions

Las posibles acciones aplicables a cada entrada de la tabla son descritas a continuación:

Delete

Con esta acción se procede al borrado definitivo de la programación.

Para consolidar la baja, será necesario confirmar la acción en el siguiente cuadro de diálogo:

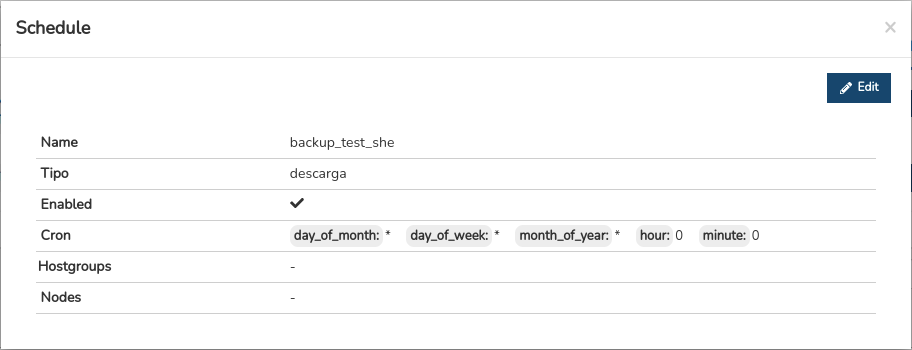

Información detallada de una progamación

Haciendo clic sobre el nombre de un ítem en concreto, emergerá su correspondiente vista detalle con los valores de configuración de los distintos atributos del elemento registrado en el sistema de configuraciones.

A continuación se describen los distintos atributos:

- ✓ Name

Nombre identificativo de la programación.

✓ Type

- ✓ Enabled

Indica si la programación está activa o no para ser ejectuada.

- ✓ Cron

Registra la frecuencia y el momento exacto en que la tarea de backup debe ejecutarse automáticamente. Este dato viene expresado en Formato Crontab.

- ✓ Hostgroups

Registra el grupo de dispositivos a los que se hará el backup.

- ✓ Nodes

Registra los equipos individuales a los que se hará el backup.

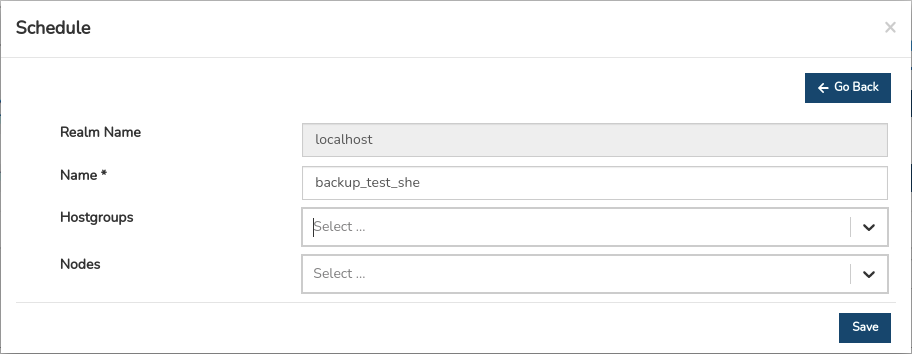

El sistema también permite efectuar cambios en la configuración del elemento desde la propia modal de información. A través del botón Edit se accede al formulario editable con los parámetros de configuración del elemento original, para su libre modificación y actualización.

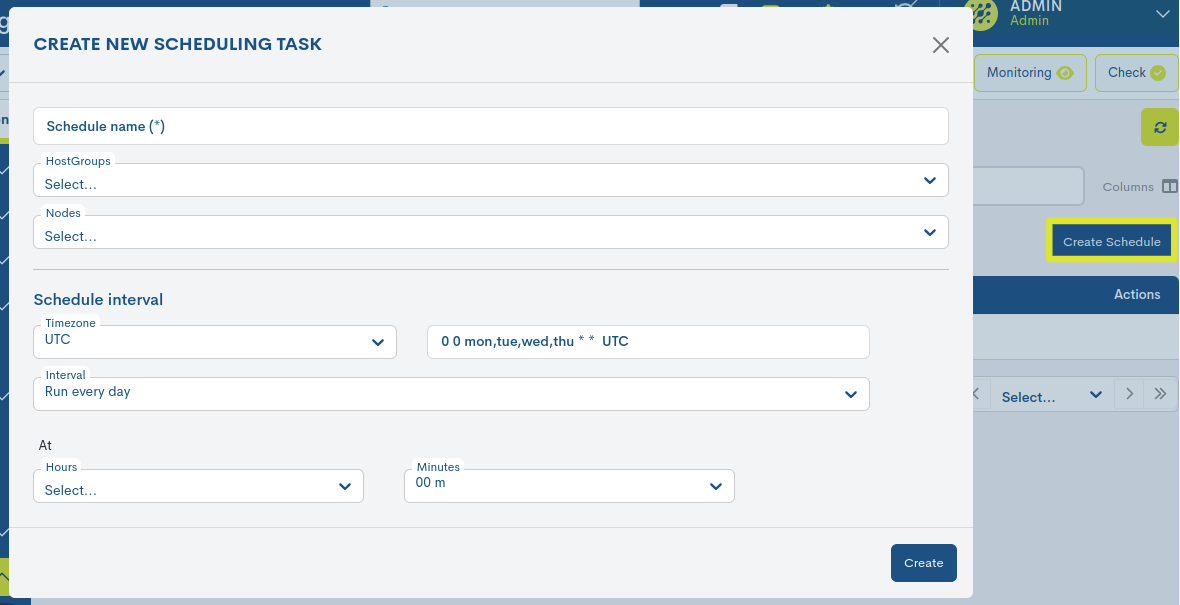

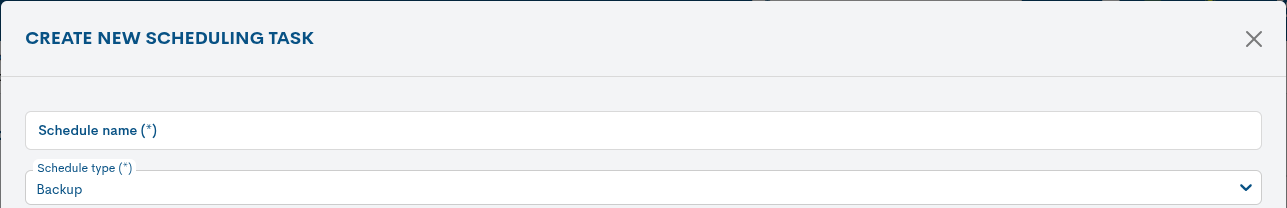

Alta de nuevas programaciones

El alta de nuevas programaciones se iniciará desde el botón + Add.

A continuación, se describen los correspondientes campos a configurar en el siguiente formulario:

- ✓ Schedule Name

Nombre identificativo único de la nueva tarea programada.

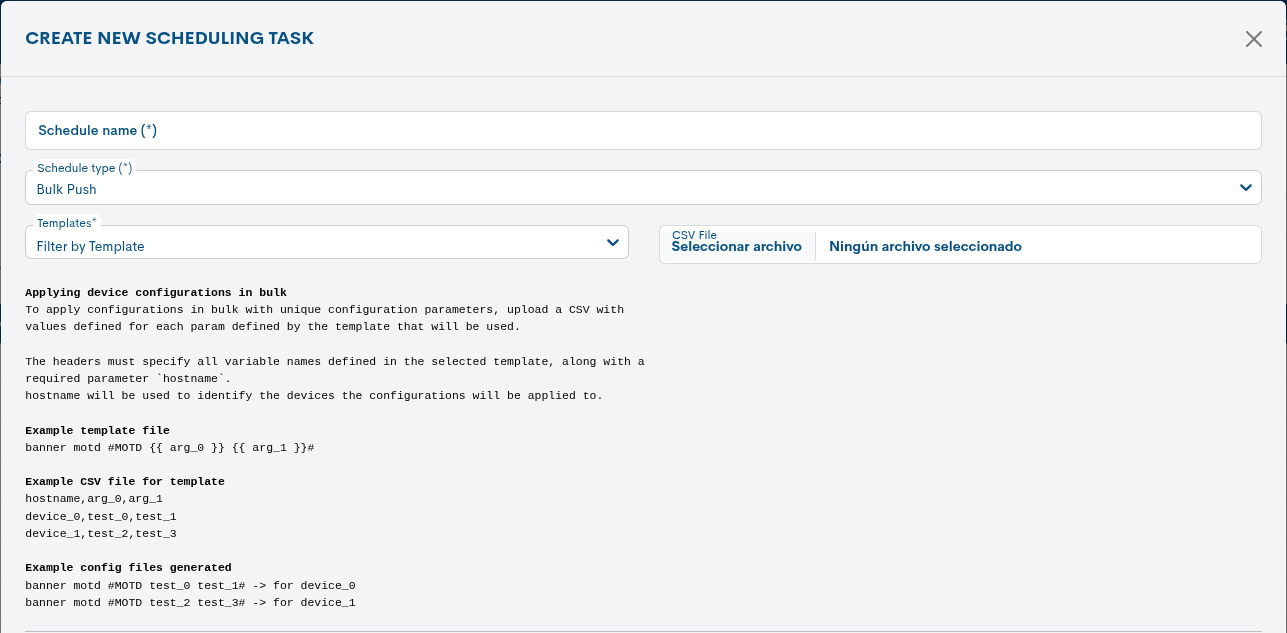

✓ Schedule Type

Selector del tipo de tarea programada. Las posibles opciones son:

Backup: realiza copias de seguridad de los dispositivos seleccionados en la configuración.

Bulk Push: permite aplicar configuraciones de forma masiva mediante la carga de un archivo CSV (CSV File) y la selección de un template. El sistema utilizará esta información para ejecutar automáticamente la configuración en los dispositivos según la planificación establecida.

- ✓ Host Groups

Selector de grupos de equipos a los que se hará el backup.

- ✓ Hosts

Selector de equipos individuales a los que se hará el backup.

- ✓ Model

A través de este filtro, se limita la ejecución de la tarea a dispositivos de un modelo específico.

- ✓ Technology

Selector de dispositivos en función de la tecnología que emplean.

- ✓ Version

Filtro de dispositivos según una versión específica de software.

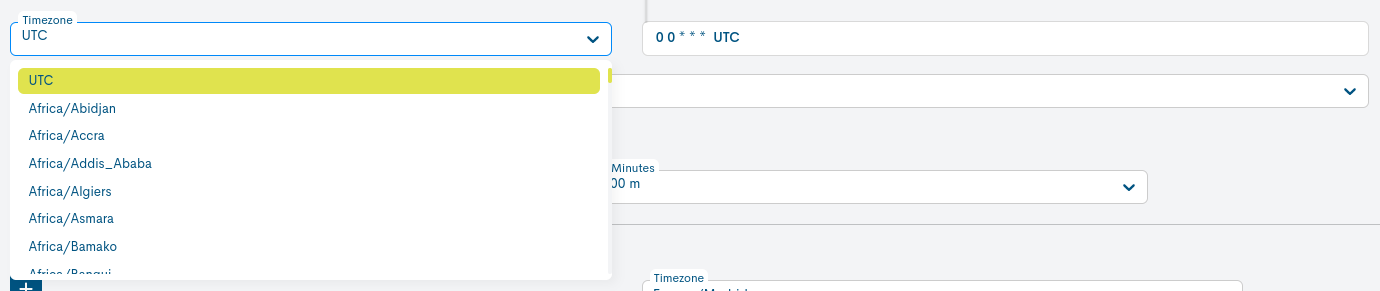

Schedule Interval

En esta sección se establece la periodicidad y zona horaria con la que la tarea será ejecutada.

- ✓ Timezone

Para la selección de la zona horaria que se tendrá en consideración en la recopilación de datos de la nueva tarea. Esta opción es útil para operarios que quieran programar tareas aplicando una zona horaria distinta a la que se encuentra.

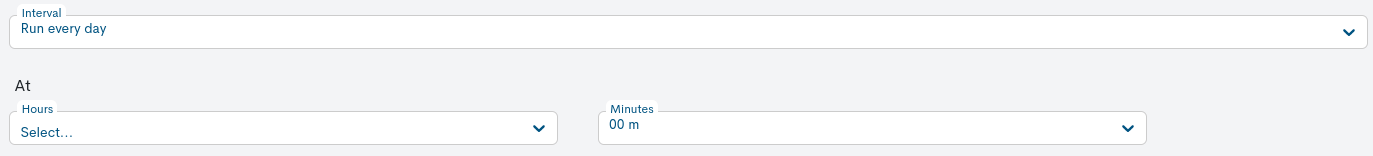

✓ Interval

Run every day: esta opción relanzará diariamente la tarea. Para su configuración habrá que indicar la hora y minuto en el cual la tarea será lanzada cada día a través de los selectores temporales At.

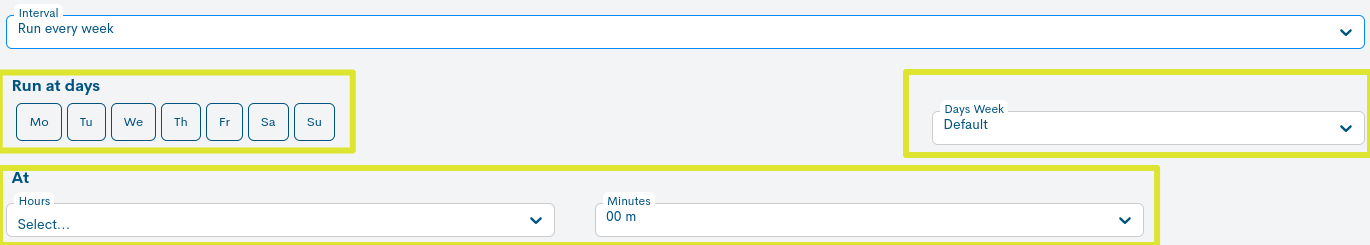

Run every week: esta opción relanzará semanalmente la tarea. En su configuración se despliega una serie selectores:

Run at days: para definir el día o días de la semana de lanzamiento.

Days Week: selector de configuración predefinida para la generación automática de tareas. Al seleccionar una de las posibles opciones, se establecerá automáticamente la configuración que corresponda:

Default: esta opción configura por defecto el lanzamiento de tareas los lunes (Mo) y a la hora establecida por el usuario.

Working days: las tareas serán lanzadas sólo en días laborales (Mo, Tu, We, Th, Fr).

Weekend: las tareas serán lanzadas sólo en fines de semana (Sa, Su).

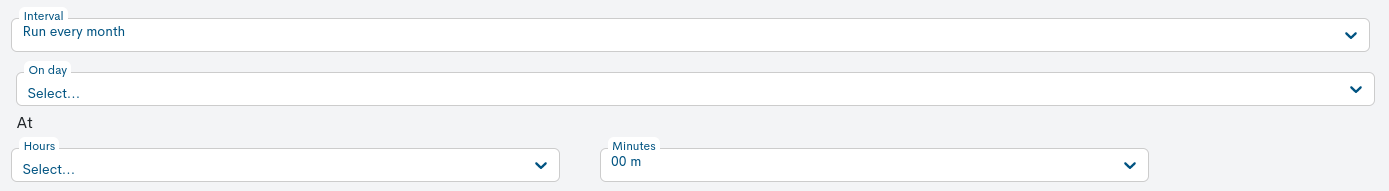

Run every month: esta opción relanzará mensualmente la tarea. En su configuración se despliega el siguientes selectores:

On day: para indicar el día del mes en el que la tarea será lanzada. Los números del 1 al 31 representan los días del mes.

Selector temporal At: para programar la hora y minuto en el que se lanzará la tarea cada día establecido de cada mes.

Atención

En caso de seleccionar los días 29, 30 o 31, se excluyen de la ejecución los meses con menor número de días.

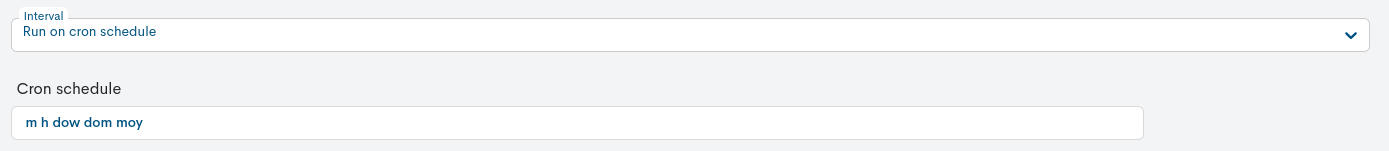

Run on cron schedule: por último esta opción permite hacer una configuración tal cual se haría en Formato Crontab, brindando toda la flexibilidad de esta herramienta para escenarios más específicos y personalizados.

Importante

Para utilizar esta opción es necesario conocer la herramienta Formato Crontab.

Finalice la nueva configuración a través del botón Create.

Config Deployment

Desde esta sección es posible la automatización de cambios de configuración en equipos de red administrados y monitorizados en la aplicación, mediante la importación y gestión de ficheros y la vinculación de plantillas a medida.

Nota

Dados de alta los ficheros de configuración, estos pueden ser aplicados masivamente a Dispositivos a través de la acción Aplicación masiva de configuraciones, presente en el listado de Dispositivos (Hosts).

Esta sección se subdivide en las siguientes vistas:

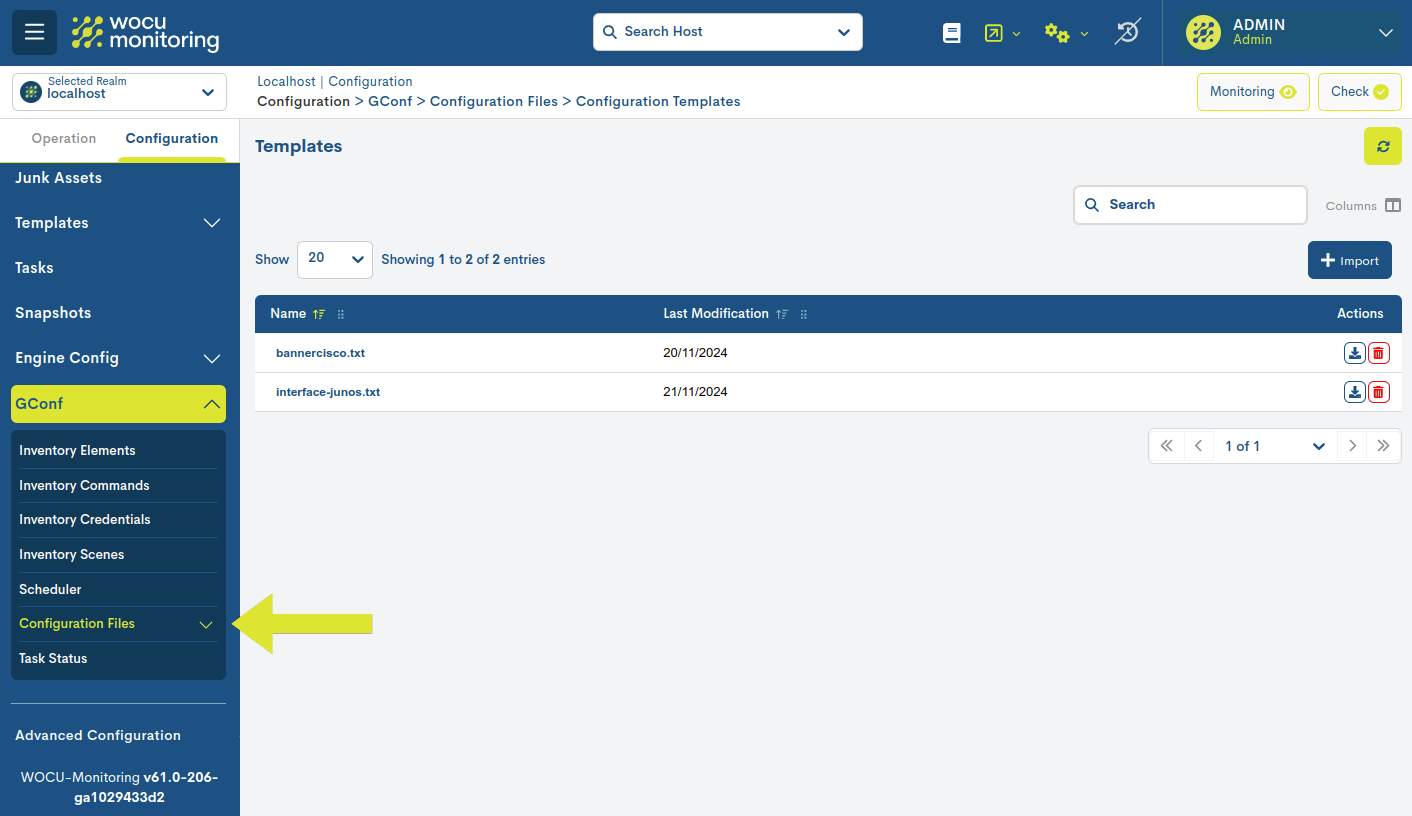

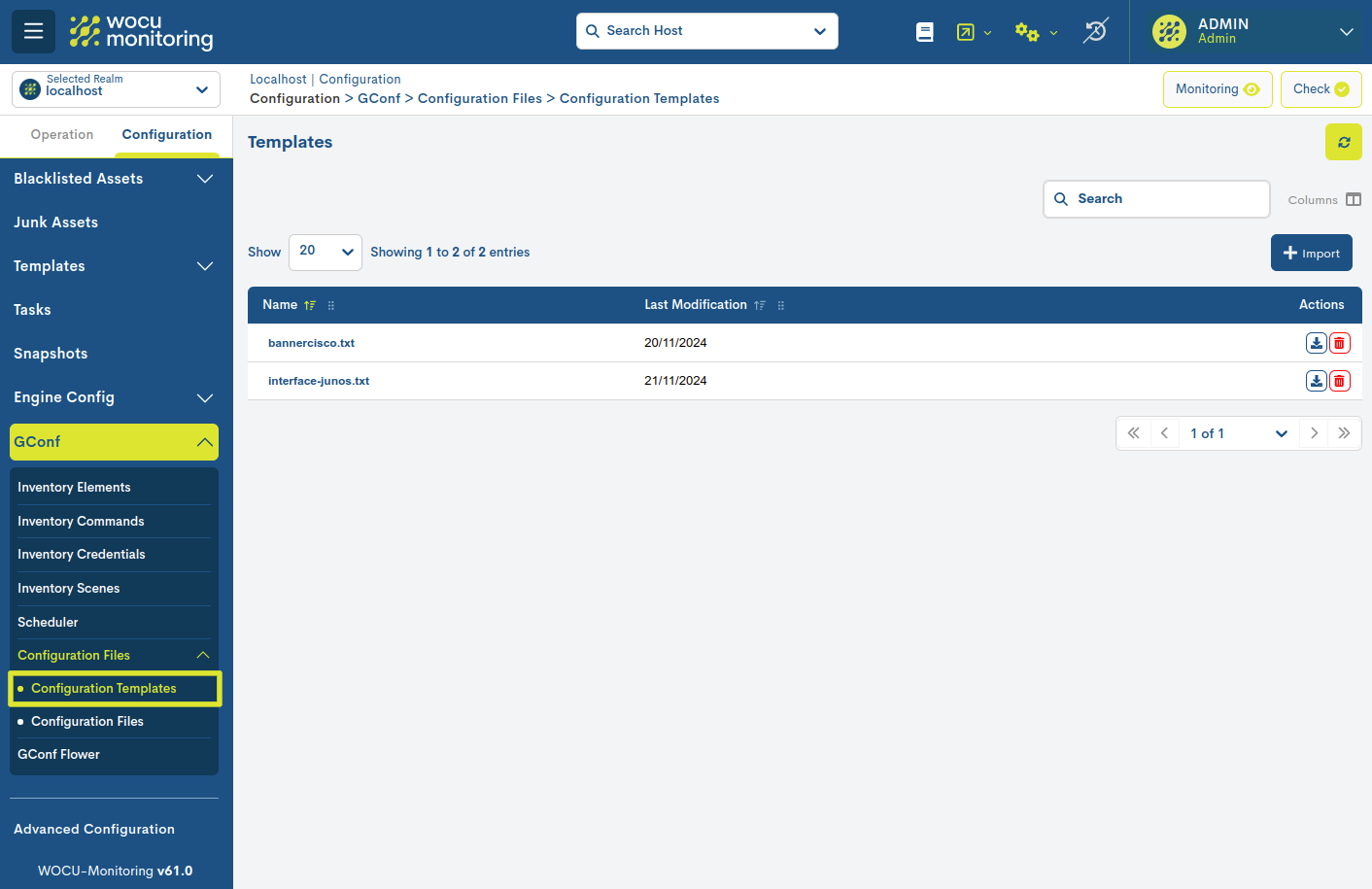

Configuration Templates

Esta vista está destinada para la importación y gestión de plantillas, las cuales pueden posteriormente vincularse a un determinado equipo o grupo de equipos seleccionados.

Estas plantillas actúan como modelos o perfiles de configuración, en los que el usuario puede definir y editar libremente los bloques que conforman la configuración deseada. Además, es posible asociar las plantillas a un fichero de configuración, que heredará sus atributos y parámetros, sirviendo como base para configurar los equipos monitorizados.

Importante

Las modificaciones realizadas en las plantillas son responsabilidad del usuario y quedarán registradas para auditoría. Tanto los cambios como su implementación requerirán una validación manual para garantizar la trazabilidad y control de las acciones.

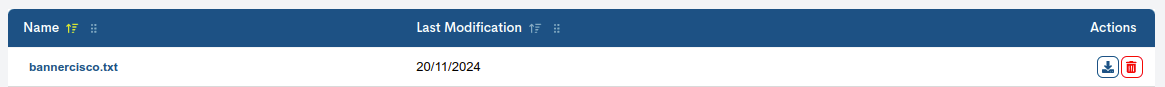

A continuación se describen los distintos campos/columnas de la tabla donde se presentan las plantillas existentes:

- ✓ Name

Nombre identificativo de la plantilla.

- ✓ Last Modification

Fecha exacta en la que se ha registrado la última actualización del fichero.

Actions

Las posibles acciones aplicables a cada entrada de la tabla son descritas a continuación:

Download

Facilita la descarga del fichero. Ejecutando esta acción se iniciará la descarga del fichero al disco duro, para su tratamiento o uso posterior.

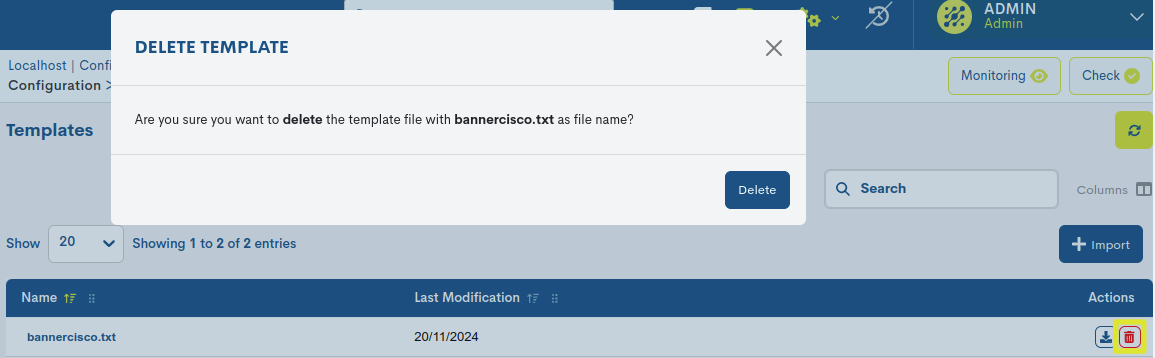

Delete

Procede al borrado definitivo de una plantilla en concreto. Para consolidar la baja, será necesario confirmar la acción en el siguiente cuadro de diálogo.

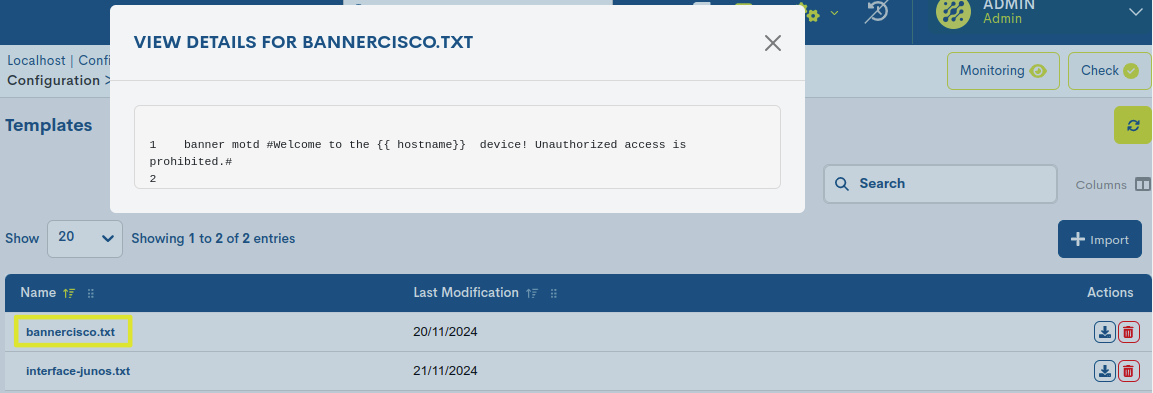

Información detallada de una Plantilla

Haciendo clic sobre el nombre de un ítem en concreto, emergerá su correspondiente vista detalle con los valores de configuración de los distintos atributos de configuración.

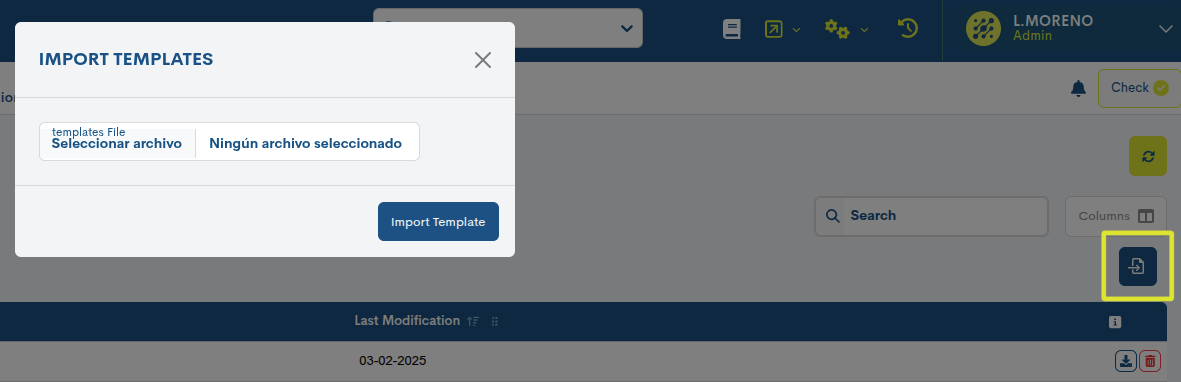

Importación de Plantillas

Desde esta ubicación es posible la importación de nuevas plantillas a WOCU-Monitoring.

Al hacer clic en el botón Import, aparecerá una nueva ventana que permitirá seleccionar el archivo desde el sistema. Solo se permitirá subir una plantilla a la vez.

Durante el proceso de carga y almacenamiento, se verificará que la plantilla cumple con el formato requerido. De lo contrario, se generará un mensaje de error indicando que el archivo no es válido.

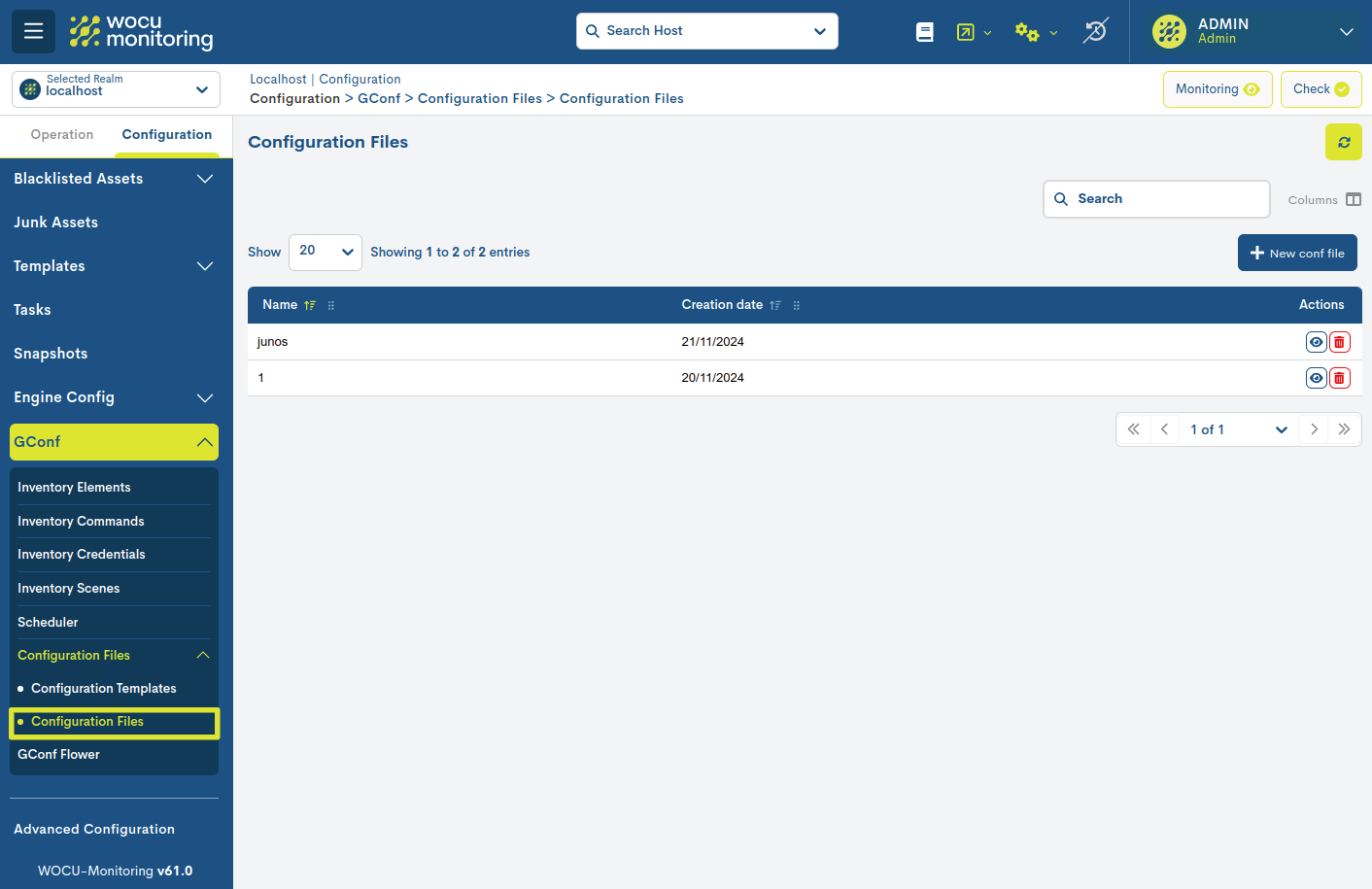

Configuration Files

Desde está sección se administran los distintos ficheros de configuración que podrán ser vinculados a uno o varios equipos de monitorización. Además, el usuario podrá añadir un nuevo fichero, que se irá apilando en la tabla con los ya existentes.

A continuación se describen los distintos campos/columnas de la tabla donde se presentan los ficheros de configuración existentes:

- ✓ Name

Nombre identificativo del fichero de configuración.

- ✓ Creation date

Fecha exacta en la que el fichero de configuración fue creado.

Actions

Las posibles acciones aplicables a cada entrada de la tabla son descritas a continuación:

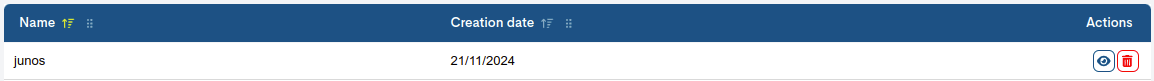

View details

Con esta acción el usuario puede acceder al fichero íntegro de configuración. Esta acción es meramente informativa, no realiza modificación alguna. En caso de necesitar editar el fichero, será necesario crear uno nuevo a partir de una plantilla.

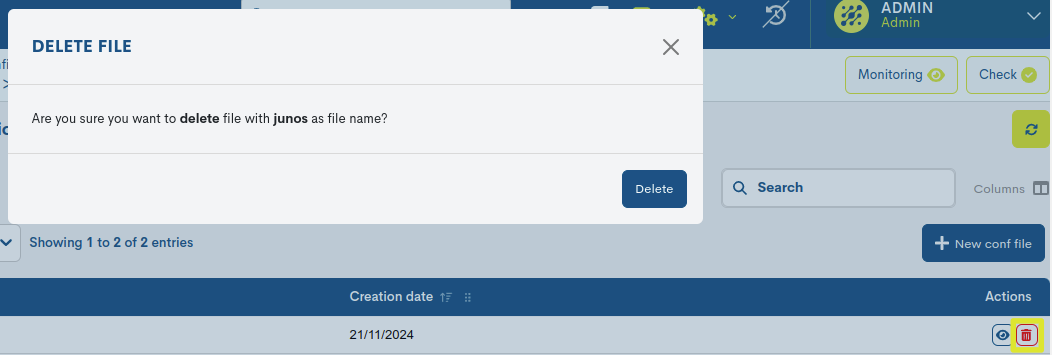

Delete

Procede al borrado definitivo de un fichero en concreto. Para consolidar la baja, será necesario confirmar la acción en el siguiente cuadro de diálogo.

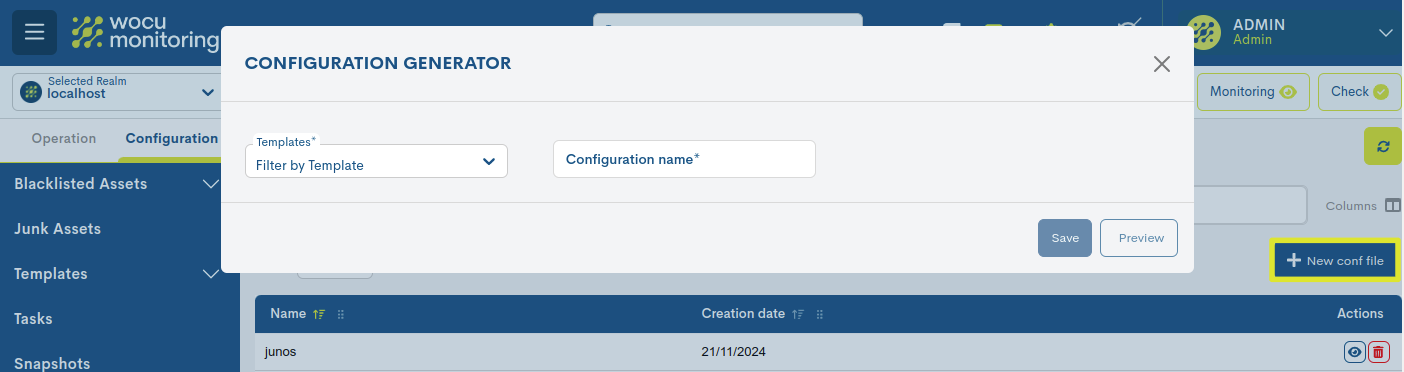

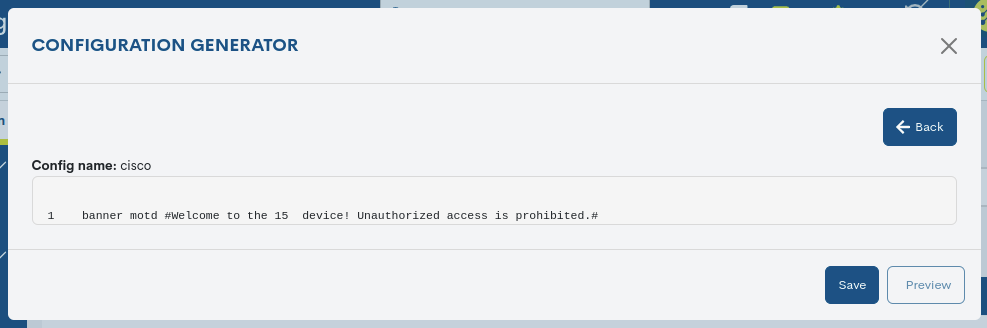

Alta de nuevos ficheros (New conf file)

Desde esta ubicación es posible la generación de nuevos ficheros de configuración de equipos de red en WOCU-Monitoring. Además, es posible llevar a cabo la modificación de plantillas existentes para transformarlas en un nuevo fichero de configuración.

Al hacer clic en el botón + New conf file, se desplegará una ventana con los siguientes dos campos que deben ser completados:

- ✓ Templates

Selector de platillas disponibles. Estas plantillas han sido creadas previamente en la sección Configuration Templates.

- ✓ Configuration name

Campo utilizado para guardar el nombre identificativo del fichero de configuración correspondiente.

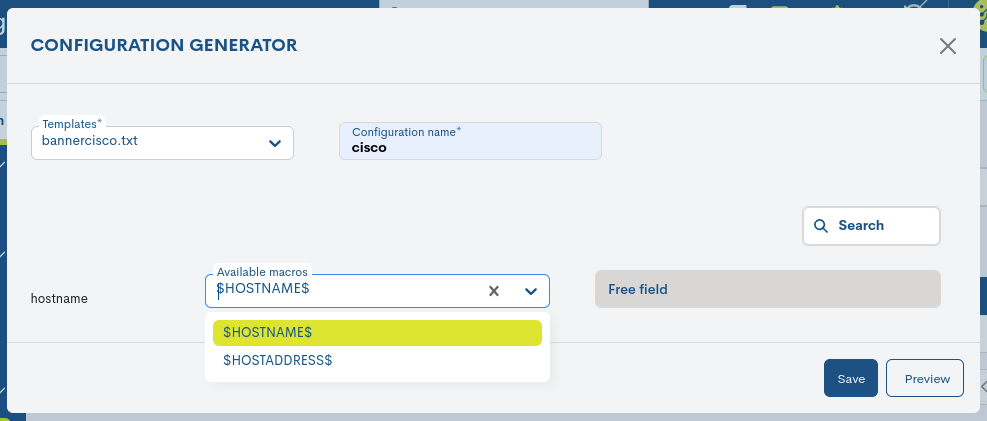

A partir de este momento existen dos vías de configuración de variables que deben ser sustituidas por un valor:

1. Utilización de Macros preestablecidas

WOCU-Monitoring cuenta con una librería de macros que facilitan la configuración en los dispositivos. En este caso, las macros son utilizadas para reemplazar las variables.

El campo Available macros despliega las opciones disponibles para su selección.

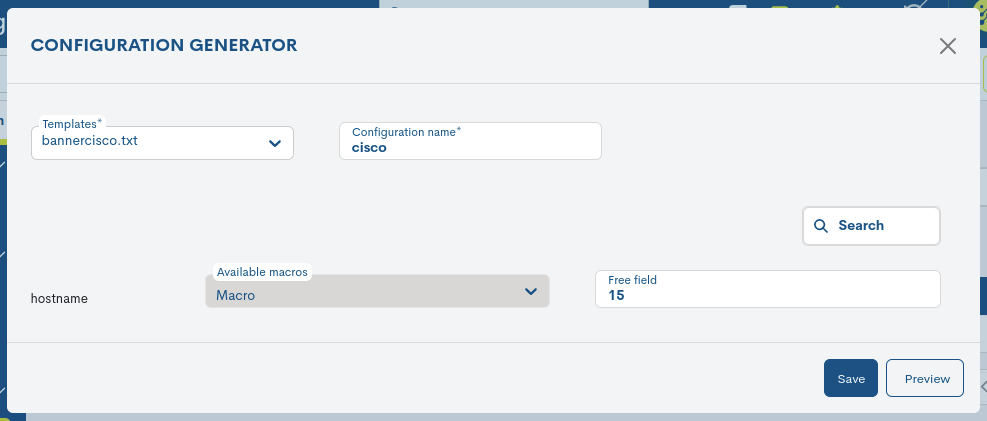

2. Uso libre de valores de configuración (Free fields)

El sistema también permite reemplazar la variable por cualquier valor introducido manualmente por el usuario.

Finalmente, desde la acción Preview se puede observar el resultado provisional del fichero según la configuración establecida:

Dados de alta los ficheros de configuración, estos pueden ser aplicados masivamente a equipos a través de la acción Aplicación masiva de configuraciones, presente en el listado de Dispositivos (Hosts).

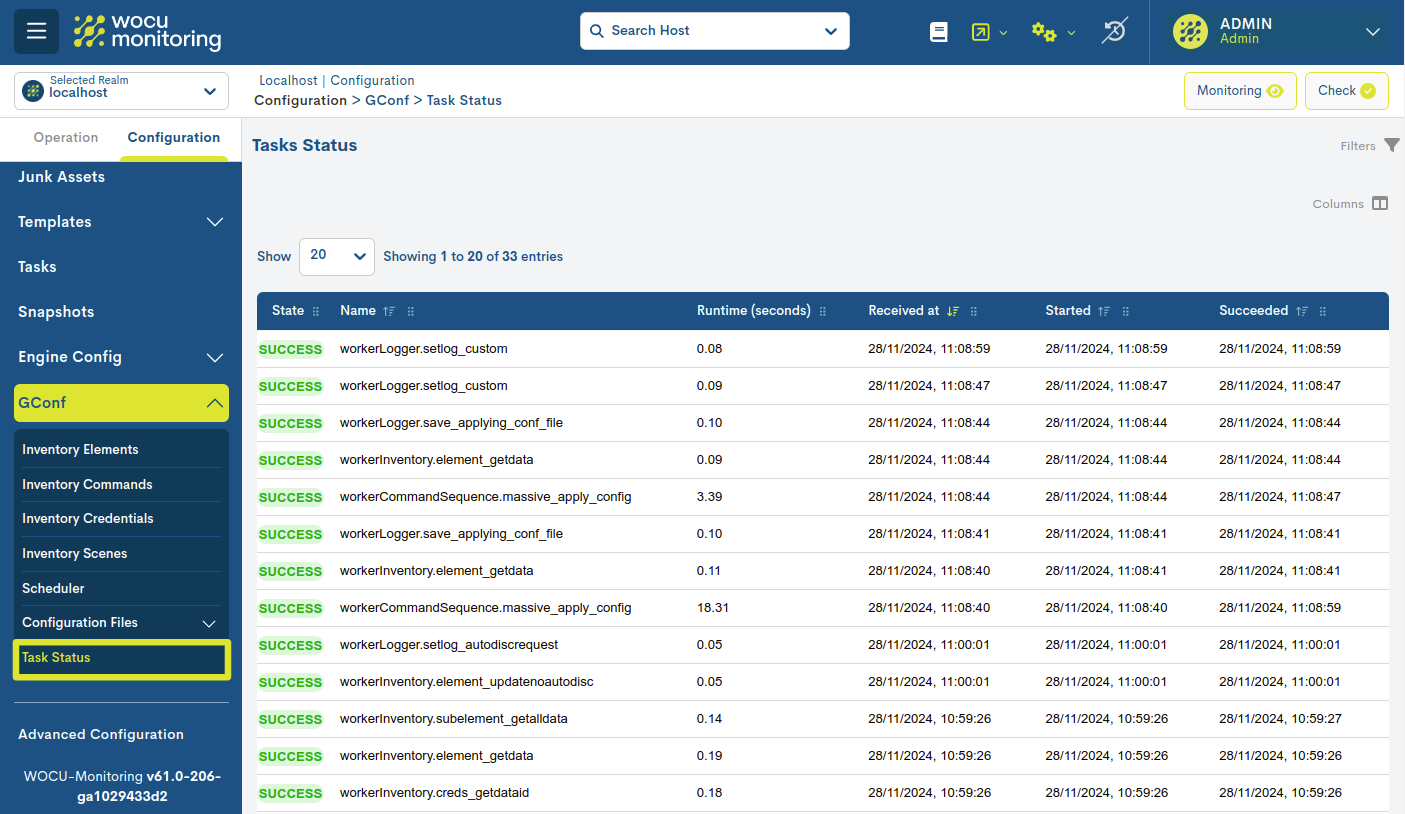

Task Status

Esta tabla ofrece información pormenorizada de la situación y estado actual de las tareas ejecutadas y desplegadas en GConf.

A continuación se describen los distintos campos/columnas de la tabla:

- ✓ State

Este campo informa del estado actual de la tarea en cuestión. Los estados posibles son:

Failure: asignado cuando la ejecución de la tarea resultó fallida, al no poder satisfacer la petición por algún error interno o por la existencia de otras tareas lanzadas simultáneamente.

Pending: la tarea está esperando ser ejecutada.

Received: la tarea ha sido recibida en el gestor de tareas, pero aún no ha sido procesada.

Retry: la tarea se está reintentando.

Revoked: la tarea es derogada por problemas en la configuración o por algún error interno.

Started: la tarea ha sido iniciada.

Success: la tarea ha sido ejecutada con éxito.

- ✓ Name

Nombre identificativo de cada una de las tareas ejecutadas.

- ✓ Runtime (seconds)

Tiempo total (medido en segundos) que ha tardado en ejecutarse cada tarea. Este valor representa la duración total desde el inicio hasta la finalización de la tarea.

- ✓ Received at

Informa de la fecha y hora exacta en que el gestor de tareas recibe la tarea en cuestión.

- ✓ Started

Informa de la fecha y hora exacta en la que una tarea inició su ejecución en el sistema.

- ✓ Finished

Informa de la fecha y hora exacta en la que una tarea específica fue completada.

Nota

Las tareas se mantendrán durante 90 días en la herramienta, una vez finalizado este periodo, se eliminará de la vista así como los datos relacionados con la misma.

Actions

Acciones aplicables sobre las tareas ejecutadas en el sistema.

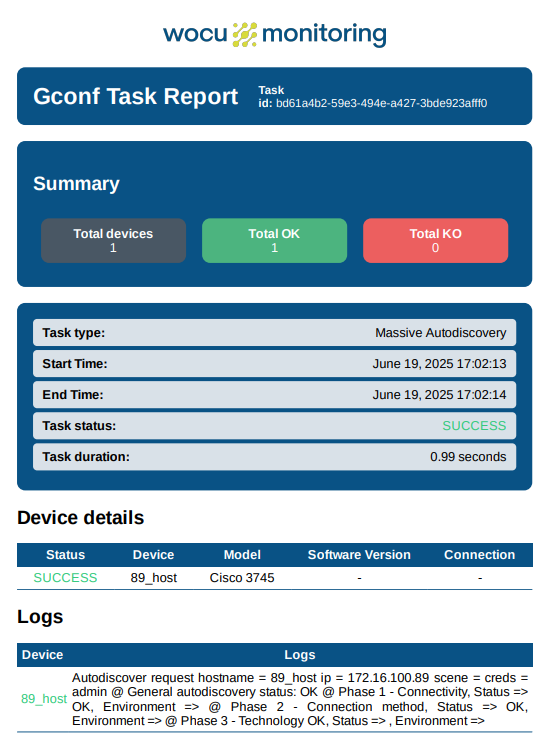

Download report

Haciendo clic sobre este botón se descarga un informe en formato PDF sobre la tarea específica. El informe incluye un resumen general del estado de ejecución, tiempos de inicio y finalización, dispositivos involucrados, resultados detallados por dispositivo y los registros (logs) correspondientes al proceso.

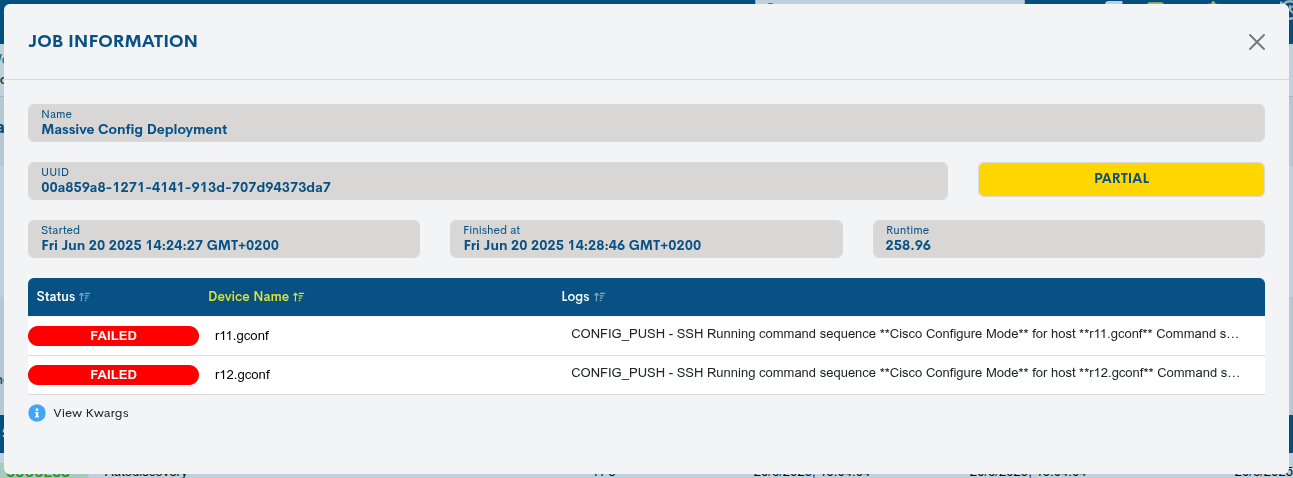

Vista Job Information

Haciendo clic sobre el indicativo de cualquier registro de la tabla, emergerá una nueva ventana con un resumen del resultado de la tarea:

Nota

Esta acción realiza una mera consulta de los parámetros que no efectúa cambio alguno en el registro.

A continuación se detallan los campos de esta ventana informativa:

✓ Name: nombre identificativo de la tarea en cuestión.

✓ UUID: identificador numérico y único asignado por el sistema a cada tarea. Se usa para trazabilidad, auditoría y soporte técnico.

✓ Status: estado actual de la tarea en cuestión.

✓ Runtime (seconds): tiempo que ha tardado en ejecutarse la Tarea.

✓ Started: fecha y hora exacta en la que la tarea inició.

✓ Finished at: fecha y hora exacta en la que la tarea fue completada.

✓ Gráfica circular: muestra de forma visual y resumida el resultado global de una tarea ejecutada, indicando cuántos dispositivos finalizaron correctamente (OK) y cuántos fallaron (KO) respecto al total.

El círculo se divide en sectores proporcionales al número de dispositivos en cada estado: en color verde las ejecuciones correctas (OK) y en color rojo, ejecuciones con error (KO).

El porcentaje de cada color representa su peso sobre el total y el número mostrado indica la cantidad absoluta de dispositivos procesados.

✓ Results: bloque de salida con información individualizada por cada dispositivo. Por cada entrada de la tabla de ofrece la siguiente información:

Status: Estado de la ejecución en ese dispositivo.

Device name: nombre oficial del dispositivo.

Logs: ensaje resumido del resultado.